- 2026/04/06

- SE Insight

シリーズ:サイバーリーズンが見た攻撃

第2回 医療機関を3年越しに襲ったメデューサ

Post by : Masakazu Aruga

プロローグ:「執拗な脅威」の正体

サイバーセキュリティにおいての危険な過信は「二度は攻撃されない」という思い込みです。私の経験から言えば、実態はその正反対です。一度侵害に成功した、あるいは脆弱性が露呈した組織は、攻撃者の「標的リスト」から消えることは無く、むしろ「期待値の高いリード(見込み客)」に昇格します。

今回、我々が直面したのは、2023年にランサムウェア被害を経験した医療機関を再び襲った「メデューサ(Medusa Ransomware)」の執念でした。攻撃者は、過去の侵害で得た資格情報や、内部構造の断片的な知識を彼らが「火種」として維持し、いつか訪れるであろう防衛体制の「隙間」や「風化」を虎視眈々と狙っていたのです。

第一章:単なる「マルウェア検知」のはずだった

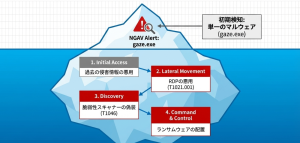

インシデントの始まりは、2026年2月20日の早朝、発せられたNGAVアラートでした。

次世代アンチウイルス(NGAV)機能は、このサーバ上に生成された不審なファイル「gaze.exe」をAntiVirus_Gen:Heur.Ransom.Imps.1 としてヒューリスティックに捉え、即座に隔離・実行阻止を行いました。

このファイルのハッシュ値自体は未知のものでしたが、CybereasonのGSOCチームは、通常の監視業務の中で、OSINT(オープンソース・インテリジェンス)を駆使し、ファイル名 gaze.exe がメデューサ特有の命名規則であることを瞬時に特定しました。メデューサは、3年前の2023年に同組織に打撃(※1)を与えた攻撃者でした。

(※1 2023年当時はCybereasonは当該顧客にセキュリティソリューションを提供していませんでした)

アナリストはこのインテリジェンスを、過去の侵害履歴という顧客固有のコンテキストと照合することで、単なる「マルウェア検知」を「現在進行中の重大な標的型攻撃」へと脅威度補正を行い、深堀調査を行いました。

調査の中で、さらに不穏な動きを発見しました。このNGAVアラートの直前、EDRセンサー未導入の端末からログインセッションが確立され、Nessus(※2)スキャンツールを悪用したと思われる偵察活動が開始されていたのです。これは、組織自身のインフラやセキュリティツールを隠れ蓑にする「Living off the Land(Lotl):自給自足型」による攻撃の一例です。

このように、CybereasonのGSOCチームは、単なるマルウェアの検知として片付けるのではなく、過去の侵害データと現在の挙動から、攻撃ストーリーが一本の線で繋がっている事を突き止めたのです。

(※2 NessusはTenable Network Security社が開発した脆弱性検知スキャナで、被害者組織で採用されていました)

第二章:張り巡らされた攻撃者の「蜘蛛の巣」

わずか「1%の監視空白」は、攻撃者にとって「100%の安全地帯」を意味します。

調査を拡大したところ、別の2台の端末において、デスクトップ上の不審なディレクトリから実行された正体不明なプロセスが発見されました。これらのプロセスは、共通して特定の内部IPとの通信を確立していました。驚くべきことに、この通信先IPもまた、Cybereasonのセンサーが導入されていない「空白地帯」だったのです。

さらに、mstsc.exe(RDP接続に使用する実行ファイル)のチャイルドプロセスとして極めて疑わしい実行ファイルが起動していることを突き止めました。これは正規の通信に紛れて悪意あるコードを実行する、典型的な防御回避の動きです。攻撃者は着々と「蜘蛛の巣」を広げ、来るべき日の準備をしていたのです。

このように、攻撃者の戦術は狡猾でした。

- センサー未導入の端末2台を踏み台として悪用し、監視から逃れるだけでなく、冗長性を持っていた。

- EDRセンサー導入済みの端末には、RDP(リモートデスクトップ)を介して横展開(Lateral Movement)を行うとともに、そのチャイルドプロセスとして悪意のある活動を行った。

第三章:使用されたテクニック解説 — MITRE ATT&CKへのマッピング

今回の攻撃テクニックを構造化すると、攻撃者の習性がより鮮明になります。

| テクニックID | テクニック名 | 具体的な観測事項 |

| T1046 | Network Service Scanning | Nessusスキャンを模倣した挙動と、netsh によるFW設定の調査。 |

| T1021.001 | Remote Desktop Protocol | mstsc.exe による横展開。悪意のある子プロセスの生成。 |

| T1083 | File and Directory Discovery | icacls.exe を用い、C:\Program Files\Python310\ や system32 の権限を確認。 |

| T1070.004 | Indicator Removal on Host | vssadmin.exe list shadows によるバックアップ情報の探索(削除準備)。 |

| T1486 | Data Encrypted for Impact | gaze.exe による暗号化(Cybereasonにより初期段階で阻止)。 |

攻撃者の行動を分析すると、入念さ、狡猾さ、だけでなく、癖や儀式のようなもの、失敗や試行錯誤も垣間見れます。これらの点と点を結び、ストーリーとして可視化するたびに、我々は攻撃者の人物像をありありと想像するのです。

第四章:被害を最小化するための「3つの鉄則」

今回のインシデントから得られた知見は、すべての経営層が「事業継続」のための戦略として取り入れるべきものです。

- 「統合された可視化」による空白地帯の撲滅 今回の事例では、2つのセンサー未導入IPが攻撃の足場となりました。攻撃者は「守られていない」監視空白を見つけた時、この攻撃に対する情熱をさらに高めたことと思います。攻撃の可視性、防御性の向上はもちろんのこと、攻撃者を活性化させないためにも、全端末へのセンサー導入による全域可視化は、防衛の最低条件です。

- 過去を教訓とした「プロアクティブ・ハンティング」 過去に侵害を受けた事実は、最強の脅威インテリジェンスです。侵害データを風化させず、その特徴的な挙動(今回で言えばメデューサ固有のファイル名や戦術)をベースに継続的なハンティングを行うことで、再発の兆候を早期に摘み取ることが可能になります。サイバーリーズンではプロアクティブ・ハンティングの精度を最大化するため、NGAVの検知データも統合した多角的な分析を継続的に実施しています。

- 「徹底した事後修復と環境の浄化(悉皆調査と認証情報の更新)」 今回の攻撃対象となった環境では、過去にもメデューサによる侵害が発生しており、今回の攻撃ではリモートデスクトップ(RDP)構成ファイルを用いて内部を横展開していることから、侵入ルートや脆弱性がそのまま残されていた可能性があります。過去のインシデント発生直後に、資産全体の徹底した悉皆調査と環境の修復、そして全ユーザーの認証情報(パスワード等)の強制変更を確実に行うべきです。

Cybereasonの日々の運用の中に埋もれる成功

今回のメデューサの再来劇を阻止できたのは、運が良かったからではありません。自動化された隔離機能、顧客を理解し、過去のインシデントを活かした専門家の洞察力、そして高度なハンティングが、攻撃者の執念を上回る「防衛」として機能した結果です。

これ以外にも、Cybereasonは、24時間365日の日々の運用の中に埋もれるたくさんの成功を積み重ねて、お客様に「事業を継続できる」という日常をこれからも支援します。

皆様の組織のディフェンダーとして、Cybereasonは共に歩み続けます。