- 2026/02/24

- LevelBlue SpiderLabs Blog

ビジネスメール詐欺のトレンド:2025年には攻撃が15%増加

Post by : Katrina Udquin

※【お知らせ】2025年の合併より、サイバーリーズンは LevelBlue (レベルブルー)グループの一員となりました。これに伴い、世界屈指の脅威インテリジェンスを誇る LevelBlue SpiderLabs (スパイダーラボ)との連携を強化しています。本稿では、LevelBlue のリサーチ部門「SpiderLabs」によるブログを基に翻訳しています。サイバーリーズンは LevelBlue と共に、今後もグローバルな脅威情報の提供に努めてまいります。

ビジネスメール詐欺(BEC)は、企業の幹部、従業員、財務担当者を装い、データ窃盗や金融詐欺を目的とする巧妙なフィッシング攻撃です。BECは、依然として最も被害額が大きいサイバー攻撃の一つであると報告されています。FBIのIC3によると2024年だけでも調整後損失は27億ドルを超えると予想されています。BEC攻撃は衰えることなく、攻撃者たちはその手口や攻撃手法を絶えず進化させています。

LevelBlue SpiderLabsはBEC攻撃を追跡しており、自社のメールセキュリティプラットフォーム「LevelBlue MailMarshal」のテレメトリデータ に基づき、2025年におけるサイバー犯罪者の戦略の変化と統計をまとめました。

全般的な統計データ

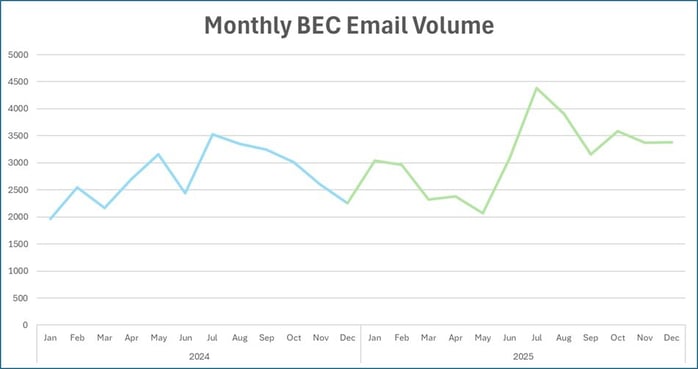

2025年、SpiderLabsは前年比で15%のBECメール増加を確認しました。メールセキュリティのMailMarshal Cloudサービスでは、1ヶ月あたり平均3,000件以上のBECメッセージを阻止しており、7月には最多の4,300件を記録しました。全体として、BEC活動は第2四半期に停滞し、第3四半期に勢いを増すという、例年通りの傾向が見られました。

この変動の理由として、四半期末には業務プロセスの変更が多く、第3四半期の始まりは夏季休暇シーズンと重なることが挙げられます。休暇中は確認作業を行うスタッフが少なくなるため、攻撃者にとってはこの時期に攻撃のテンポを上げることが理にかなっているのです。

また、SpiderLabsの調査チームは「連絡先情報の差し替え」という新しいスタイルのBEC攻撃も記録しました。これは、攻撃者が企業の財務部門になりすまし、公式の連絡先情報を更新したと主張する新しいソーシャルエンジニアリングの手口です。

図1. MailMarshal Cloudの2024年と2025年の月間BEC量

スパムのおとり

BEC攻撃では、被害者の注意を即座に引くために、さまざまなテーマ(おとり)が使われます。最初に送られてくるメールは、わずか一行の短いものから、作り込まれた長文まで多岐にわたります。私たちの調査データでは、攻撃者が最初のスパムメッセージで使用する、最も一般的なテーマを特定しました。

なお、メール作成へのAI活用が進んでいる一方で、今回の調査で確認されたメッセージ例の多くは、文章構造に不自然な点が見られました。このことから、これらは非ネイティブスピーカーによって書かれた可能性が高いと考えられます。主なテーマは以下の通りです。

| テーマ | 意味 | メッセージの例 |

| 在席確認 | 受信者の状態や居場所を尋ねる短いメール。 | こんにちは、 今、お時間ありますか? |

| ギフト購入 | 受取人にギフトの購入やインセンティブ プログラムを準備するよう指示し、多くの場合ギフト カード詐欺につながります。 | 極秘のタスクをお願いしたいです。従業員のインセンティブプログラムをすぐに実施したいと考えています。対応可能か教えてください。 |

| 請求書または電信送金 | 請求書詐欺につながる、送金の即時処理を促すメッセージ。 | お忙しいところ恐縮ですが、2025年8月の未払請求書についてです。催促を送りましたが返信がありません。解決に向けて協力いただくか、担当者を紹介いただけますか? |

| 与振込先の変更 | なりすましの組織の銀行口座、給与、または口座振替情報を変更するリクエストを開始し、攻撃者が管理する不正な口座に資金をリダイレクトする意図があります。 | 最近新しい口座を開設したのですが、ダイレクトメールを切り替えたいのですが

新しい口座への入金の詳細、直接入金承認を受けることはできますか? フォームをメールに添付してお送りいただければ、記入して返送するか、新しいものをお送りします。 変更のためのアカウント情報ですか? |

| 連絡の要求 | 受信者の携帯電話番号または個人のメールアドレスを尋ねる。 | 個人用の携帯電話番号を再度ご確認ください。

すぐに私からのテキストメッセージにご注目ください。 |

| ドキュメントの請求 | 経過報告書、W-2、ベンダーリストなどの機密性の高い会社の文書のコピーを要求することによって実行されるデータ盗難。 | 本日時点の売掛金残高レポートをお送りください。また、各顧客の買掛金担当者の連絡先メールアドレスもレポートに含めていただけますでしょうか。いつ頃ご提出いただけますでしょうか。 |

| タスク | 緊急のタスクやお願いに対する支援を求める。 | もし空いていたら教えてください、急いでいるので

私の代わりに用事を済ませてください。 |

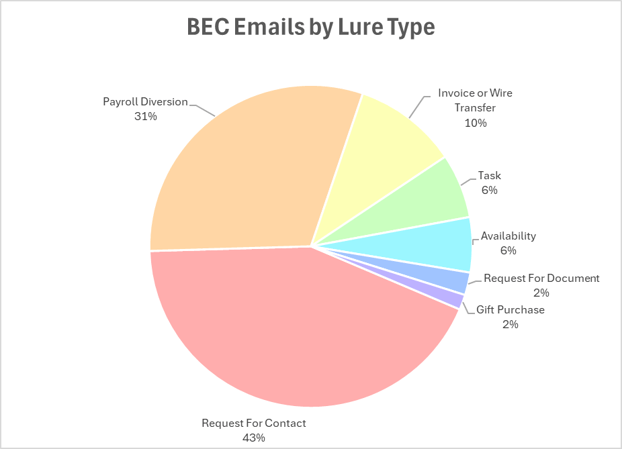

図2. 一般的なBECのおとりの内訳

「連絡の要求」は過去1年間で最も多く見られたおとりで、全体の43%を占めています。このおとりは「デュアルチャネル攻撃」の足がかりとなり、モバイルメッセージなどの他の通信手段へ会話を移行させることを目的としています。これは、スミッシングやその他の電話指向型攻撃(TOAD)の増加傾向と一致しています。

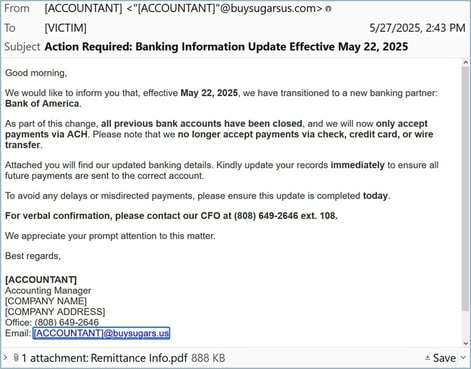

「給与振込先の変更」は組織にとって根強い脅威であり続けています。給与取引は日常的な業務プロセスであるため、攻撃者はターゲット企業の内部の従業員や経営幹部になりすまします。この手法はベンダーへのなりすまし詐欺でも使われます。主な標的は財務担当者であり、よく使われる口実には、口座の凍結やハッキング、銀行の所在地の変更などがあります。

SpiderLabsは、請求書や電信送金をテーマにしたBECメールも勢いを増していることに注目しています。これらには、偽のメールスレッド、具体的な支払いの口実、偽造された請求書など、より高度なソーシャルエンジニアリングの手口が使われています。

タスクや依頼に関連するスパムメッセージの数は、昨年を通して一定でした。しかし、新入社員を標的とした詐欺メールが相当数記録されています。新入社員は、同僚や上級リーダーの役割、人柄、話し方にまだ慣れていないため、攻撃の影響を受けやすい傾向にあります。

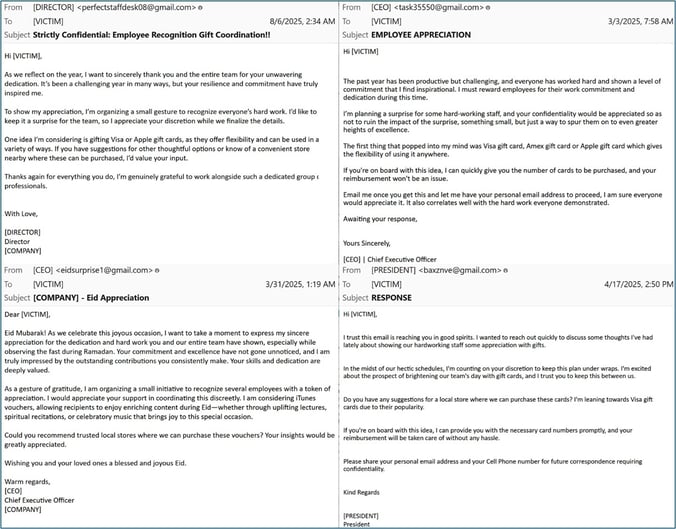

「ギフト購入」スパムは休暇シーズンに定期的にピークを迎え、その手口は一貫しています。被害者にギフトカードを購入させるため、攻撃者は「従業員へのサプライズ特典」「重病患者への贈り物」「チャリティへの寄付」といった、感情に訴える物語を使い分けます。

「ドキュメントの要求」メールは減少傾向にありますが、依然として活発です。攻撃者はこれらのメールを使って機密性の高い財務記録を盗み出し、それをその後のBEC攻撃に悪用します。未払い残高を探し出し、会社の代表を装ってクライアントから支払いを回収しようとするのです。

なりすましの対象

a. 企業幹部

サイバー犯罪者は、権限を悪用し、緊迫感を煽るために、CEO、社長、その他の上級管理職になりすますことがよくあります。CEO のなりすましはあらゆる種類の BEC で使用されており、ソーシャル エンジニアリングの中心的な手法となっています。

b. ベンダー

ベンダーのなりすましは、請求書詐欺やデータ窃盗攻撃で頻繁に利用されます。サイバー犯罪者は、サードパーティのサプライヤーの代表者になりすまし、組織を欺いて支払いをさせたり、財務文書を開示させたりします。

c. 債権回収会社と法律事務所

サイバー犯罪者は、請求書詐欺で債権回収業者を装い、被害者を脅して偽の支払いを行わせます。

d. IT労働者

IT部門のなりすましは、認証情報フィッシングでよく利用されます。また、ITスタッフを装い、CEOからの指示で機密文書を「保護された」サーバーに転送しようとするデータ窃盗の事例も確認されています。

e. 非企業幹部

BEC攻撃は企業だけにとどまりません。地方自治体、宗教団体、学校などにも、同じ詐欺手法が用いられています。攻撃者は市長、司祭、大学の幹部などを装い、ギフトカード詐欺、給与横領、請求書詐欺などの手口で悪用します。

上位の送信ドメイン

BECメッセージの大部分はWebメールを使用して送信されており、ほとんどの攻撃者は無料のメール(フリーメール)サービスを利用しています。これらの攻撃で使用された送信元メールアドレスの70%以上がフリーメールでした。以下は、脅威アクターが使用したWebメールサービスの上位10件です。

- Gmail

- Spectrum

- Optimum

- Mail.com

- Outlook

- Hotmail

- Xtra Mail

- Daum

- VK

- Wirtualna Polska

GoogleのGmailは、依然として攻撃者に最も好まれるメールサービスプロバイダーであり、BECで使用されるアドレスの65%以上を占めています。その他のウェブメールサービスとしては、Spectrum(rr.comおよびroadrunner.com)、Optimum(optimum.netおよびoptonline.net)、Mail.com(consultant.com、email.com、execs.com)などがあります。

新しく作成された(いわゆる「新生児」)ドメインもBECキャンペーンで利用されていますが、フリーメールほど普及していません。BECメール送信全体の10%で、送信元アドレスに新生児ドメインが使用されていました。

新たなBEC攻撃トレンド

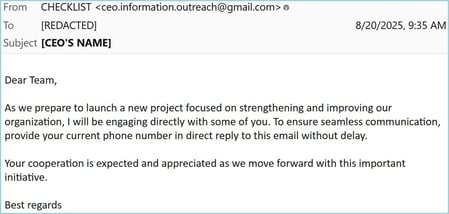

デュアルチャネル攻撃

名前の通り、デュアルチャネル攻撃は2つの異なる通信手段を同時に、あるいは順番に使用します。BEC詐欺で使用される場合、攻撃者は通常、被害者の企業メールから連絡を取り、その後、正式な企業チャネル以外の別の手段に会話を移すよう促します。私たちは合計5,000件の攻撃を集計し、その内訳は以下のとおりです。

- SMS – 66%

- メッセージングアプリケーション – 32%

- 個人のメールアドレス – 2%

テキストメッセージによるスパムが急増しているため、SMSがリストのトップを占めています。利用可能なメッセージングプラットフォームの中で、WhatsAppは依然として攻撃者に最も多く利用されているアプリケーションです。残りのサンプルは、受信者の個人メールアドレスを要求するメッセージで構成されています。これは、BECキャンペーンにおけるデュアルチャネル攻撃の増加を浮き彫りにしています。これは、モバイル通信は電子メールに比べて企業のセキュリティ管理が緩いため、攻撃者にとって魅力的であるためです。

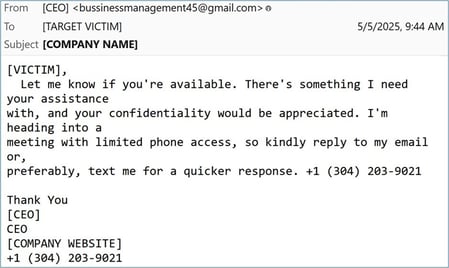

攻撃者が個人の連絡先を尋ねるのはよくあることですが、コールバックフィッシングも発生しています。これは、サイバー犯罪者が被害者にまず連絡を取り、指定された悪意のある電話番号に連絡するよう促す攻撃です。この1年間で爆発的に増加し、スパムキャンペーンは140%増加しました。

図3. コールバックBEC

BEC詐欺におけるコールバックフィッシングは、権威バイアスと緊急性に大きく依存しています。攻撃者は、CEOやマネージャーといった権威者からのメッセージや指示を人々が信頼する傾向を悪用します。

長文BECメッセージの増加

従来のBECスパムは、短く簡潔で要点を突いた内容で、1~3文で書かれ、リンクや添付ファイルは付いていません。これは今でも一般的ですが、最近では本文が長くなるBECメールが増えています。

サイバー犯罪者は、長いメールを作成するためにさまざまなアプローチを取りますが、いずれの場合も、受信者にとってメールが本物で緊急のものであるように見せることが目的です。

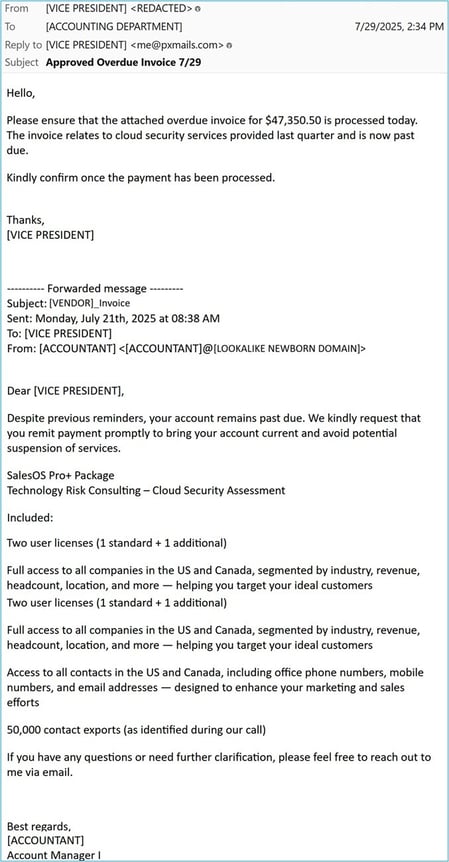

複数人へのなりすましと、偽のメールスレッド

偽装メールスレッドは2022年に初めて確認され、現在ではBEC攻撃、特に請求書詐欺において一般的な手口となっています。このコンテンツスタイルは、複数の人物になりすますマルチペルソナ(複数の人物が会話しているように見せかける手法)と組み合わせて利用されます。この手法では、複数の人物が会話しているように見せかけ、緊急の依頼が正当なものであるという説得力のあるストーリーを作り出します。

攻撃者は通常、サードパーティサプライヤーの幹部や担当者を装います。以下に示す47,000ドルを詐取しようとするこの事例は、これらのソーシャルエンジニアリング手法がどのように組み合わされているかを示しています。

図4. 複数人物のなりすましの例

このメールは、サードパーティのサプライヤーからのサービスまたは製品の支払いが滞っているという通知から始まります。担当者はこれを幹部にエスカレーションし、このスレッドは請求書処理のために被害者に「転送」されます。このメールのやり取りにサプライヤーが関与しているように見えることで、目の前のタスクを遂行しなければならないという社会的プレッシャーが高まります。

AI生成スパム

生成AIはここ数年で爆発的に普及し、デジタル空間のいたるところに見られるようになっています。LLMチャットボットは飛躍的に進化し、今では人間が書いた文章を模倣したテキストを作成できるようになりました。一般的に、LLMはフォーマルで丁寧、そして率直なトーンのテキストを生成します。テキストがAIによって作成されたことを示すもう一つの指標は、文章の冗長性です。

以下は、AI によって作成された可能性のある BEC 電子メールの例です。

図5. 生成AIによるBEC

このメッセージの内容は、Quillbot、Copyleaks、GPTZero、GrammarlyによってAIによって作成されたものとして検出されました。4年前の下記のスパムサンプルと比較すると、同じルアーを使用しているにもかかわらず、前の例は冗長です。

図6. 古いBECの例

受信者の空き時間や電話番号を尋ねる、通常は1文で書かれた短いメールでさえ、徐々に長くなってきています。

手の込んだ口実

信じられる物語や詐欺には、必ず説得力のある背景が必要です。これらの長めのBECメッセージは、現実的な社会的・経済的状況を用いて、タスクや依頼の背景とアリバイを詳細に説明しています。

機密性の高い企業文書を要求するメッセージ、例:高齢化報告書未払い請求書のリスト、またはベンダー/顧客リストは、滞納口座に対する経営レビューまたは財務監査によってトリガーされます。

「給与計算の転用」メールの場合、攻撃者はなりすまし者の銀行口座を変更する必要がある理由を説明します。これには、口座の凍結やシステムエラーなどが含まれます。ベンダーのなりすまし攻撃では、新しい口座情報や支払い方法を正当化するために、銀行取引先の変更を主張することがよくあります。

図7. 詳細なアリバイを使った給与横領攻撃

書き換えられたコンテンツ

BECキャンペーンは通常、定型的なテンプレートに従っており、執筆スタイルも一貫しています。以前は、支払先を新しい銀行口座に変更する際に、同意語の入れ替え(例:「change」の代わりに「modify」や「alter」を使用)などのわずかな変更が見られました。現在では、文章構造や語彙のバリエーションが豊富になっています。

図8. さまざまなギフトカード詐欺

生成AI やパラフレーズ(言い換え)ツールの助けを借りることで、サイバー犯罪者は、場所や宗教的背景、使用言語など、入手可能な企業情報に基づいてカスタマイズされたBECメッセージを作成できます。

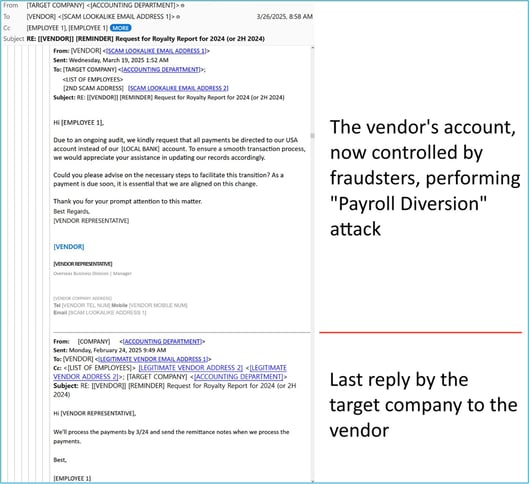

メールアカウント乗っ取り

2025 年には、フィッシング キャンペーンが成功した後に実行された追加 BEC 攻撃に関する複数の報告が浮上しました。脅威アクターは、中間者攻撃 (AiTM) フィッシング攻撃を実行して認証情報を盗み、被害者のメールボックスにアクセスし、その後の BEC キャンペーンを実行しています。

ベンダーメール詐欺

会話ハイジャックとは、攻撃者が進行中の金融取引に関する既存の電子メールスレッドに割り込んで、類似のドメインを持つ電子メール アドレスを使用して返信する手法です。

攻撃者は被害者のメールボックスへの侵入に成功すると、なりすまし者の話し方を真似て、企業の財務プロセスとスケジュールを調査することができます。そして、メールボックスをスキャンして今後の支払い取引を探し、地元の財務部門またはサードパーティベンダーに連絡します。

これは「給与横領」攻撃につながり、給与の支払いが攻撃者の悪意ある銀行口座に横領されます。攻撃者は、銀行口座の詳細と支払い方法の変更の必要性を説明するために、巧妙な口実を作り出します。

図9. ベンダーメール詐欺

連絡先情報の差し替え

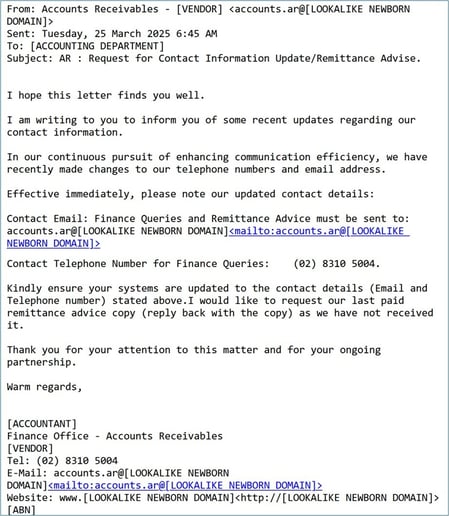

攻撃者が企業の財務部門になりすまし、公式の連絡先情報を更新したと主張する新しいソーシャルエンジニアリングの手口を確認しました。指定されたメールアドレスにはニューボーンドメインが使われており、電話番号には公的な記録がありません。これは多くの場合、偽の未払請求書の支払いを迫る請求書詐欺へと発展します。

攻撃者がまず会計部門に電話をかけて連絡先情報の変更を伝え、信憑性を高めてから不正な通知メールを送るという報告もあります。

図10. 連絡先情報を変更しようとする不正な試み

BECの防止

組織が BEC 詐欺から身を守るために実行できる手順は次のとおりです。

a. セキュリティトレーニング

不審なメールアドレスや通常とは異なるリクエストなど、BECスパムの一般的な兆候を見分ける方法について、従業員に定期的に教育することが不可欠です。社内メールやメッセージングチャネルだけでなく、ソーシャルメディアやモバイルデバイスなどの個人的なコミュニケーションプラットフォームでも警戒を怠らないように指導しましょう。

b. 財務プロセス管理と認証

企業や組織は、特に請求書の支払い、送金、銀行口座の変更を行う際に、厳格な財務確認を実施することでメリットを得ることができます。メールやテキストメッセージの送信者の身元を確認するには、公式プラットフォームを介した音声通話やビデオ通話など、別のコミュニケーション手段を活用しましょう。

c. アイデンティティアクセス管理

アクセス制御が不十分だと、不正なデータ漏洩につながる可能性があります。システム、記録、文書へのアクセス制御を制限することで、データ盗難を抑止できます。多要素認証(MFA)を導入した安全なファイル共有プラットフォームを活用しましょう。

結論

- SpiderLabs は、2025 年に BEC 攻撃が 15% 大幅に増加することを予測しました。

- デュアルチャネル攻撃につながる「連絡依頼」が最も顕著だった。

- 無料の電子メール サービスは依然として頻繁に使用されており、Gmail は最も悪用されているウェブメール サービスです。

- Gen AI とより複雑な戦術の助けにより、より長い内容の BEC メッセージが蔓延しています。

- なりすましの手法は、経営幹部、ベンダーの電子メールの不正利用、複数の人物によるなりすましなど、あらゆる面で進化しています。

BEC 攻撃者は電子メールの技術的複雑さを継続的に改善し、増大させていますが、すべての BEC インシデントの中心にあるのは依然としてソーシャル エンジニアリングです。

サイバー犯罪者の心理的操作に影響を受けやすい人々がいる限り、BECは成功し続け、経済的損害を与え続けるでしょう。セキュリティ管理の強化、金融プロセスの厳格化、そして継続的な意識啓発トレーニングを通じて、この絶えず変化するサイバー犯罪に対抗できる可能性は高まります。

いつものように、サイバー脅威に関する最新ニュースを常に把握し、疑わしい電子メールに遭遇したときには警戒を怠らないようにすることをお勧めします。

LevelBlueについて

LevelBlueは、サイバーリスクを低減し、破壊的で深刻な被害をもたらす脅威から組織を防御する、世界的に認められたサイバーセキュリティのリーダーです。当社の包括的な攻撃・防御サイバーセキュリティポートフォリオは、他社が見逃す脅威を検知し、より迅速かつ効果的に対応することで、お客様の投資を最適化し、セキュリティの回復力(レジリエンス)を向上させます。