- 2026/03/19

- LevelBlue SpiderLabs Blog

LevelBlue SpiderLabsが解説する、イラン危機におけるサイバー作戦の役割

Post by : Gal Romano

2026年2月28日に開始された米・イスラエル共同によるイランの軍事施設および指導部への攻撃が続く中、サイバーセキュリティのアナリストたちは、この21世紀の紛争がデジタルドメイン(領域)でどのように展開されているかに注目しています。

このハイブリッドな戦場はすでにイランの国境を越えて広がっており、イラン政府が支援するAPTグループや関連組織が米国、イスラエル、および同盟国の標的に対して操作を開始しています。一方で、米国とイスラエルによる事前のサイバー能力配備は、イラン国内での大規模なインターネットブラックアウトやインフラの混乱に寄与しました。

これまでに発生した事象には、米国とイスラエルが連携して仕掛けた大規模なDDoS攻撃の第一波や、エネルギーや航空といった重要インフラへの深い侵入が含まれます。これにより、広範囲にわたる連鎖的な機能不全が引き起こされました。同時に、ハッカーたちがメディア機関や利用者の多いアプリを乗っ取り、心理作戦(プロパガンダ)を放送する一方で、通信チャネルを妨害して情報流出を阻止しました。これに対し、イラン側は自国のAPTグループを活性化させて対抗しています。

LevelBlue SpiderLabsでは、関与している主要な脅威アクターを調査し、その攻撃の手法(TTP)、展開されているカスタムマルウェアやツール、および潜在的な戦略目標を詳細に分析しています。これらのグループが、エネルギー、防衛、電気通信、政府などのセクターを越えて重要インフラやOTをどのように標的にしているかを探ります。彼らはしばしば、諜報活動、妨害、および影響力工作を組み合わせて、実戦(キネティックな戦闘)における優位性を得ようとしています。

主な調査結果

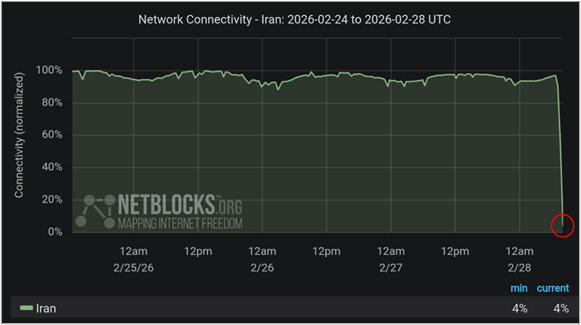

- Operation Epic Furyのサイバー要素: 専門家が「史上最大のサイバー攻撃」と呼ぶこの攻撃により、イランのインターネット容量は約4%まで低下しました。国営メディア、アプリ、イラン革命防衛隊(IRGC)のシステムが遮断され、政権を孤立させ、混乱を助長しました。

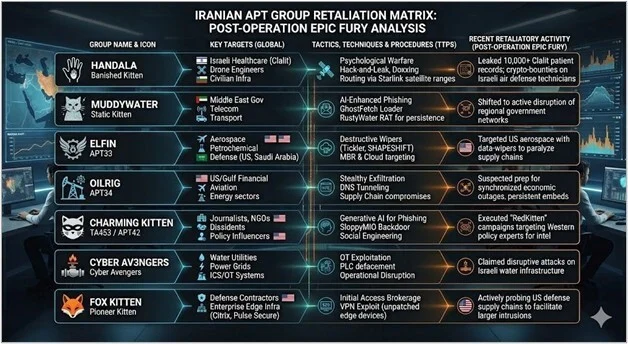

- イランAPTの活性化と再整備: 攻撃の直前または最中に、MuddyWater、Charming Kitten (APT35/APT42)、OilRig (APT34)、Elfin (APT33) などのグループが活動を開始しました。諜報活動、認証情報窃取、および妨害のための事前の配置が疑われています。

- イランによるサイバー報復の初期兆候: イスラエルの標的に対する偵察、DDoS、ワイパー攻撃が確認されており、米国やイスラエルの重要インフラ(エネルギー、金融、防衛、通信)へのさらなる攻撃が予想されます。

分析 ー Operation Epic Furyのサイバー電撃戦: イランをデジタルの闇に突き落とした歴史的攻撃

2026年2月28日に米国とイスラエルによって開始された「Operation Epic Fury」のサイバー要素は、物理的な空爆と統合され、イランのデジタルインフラを無力化し、政権内に混乱を招くことを目的としていました。

この攻撃により、イランの国内インターネット接続はUTC 07:00頃から通常レベルの約4%に急落しました。これにより事実上の完全なブラックアウトが発生し、国営通信社IRNA、人気モバイルアプリ、携帯電話ネットワーク、固定電話、さらにはイラン革命防衛隊(IRGC)のコマンド&コントロール(C2)システムまでもが分断されました。

混乱はテヘラン、イスファハン、タブリーズなどの主要都市にまで及び、そこではデジタルの霧とともに爆発や攻撃が報告され、政権が対応を調整したり軍隊と通信したりすることがほぼ不可能になりました。

イラン当局は、今回の通信遮断について、2025年の抗議デモや短期間におよんだイスラエルとの紛争時と同様、外部からの干渉を防ぐための「自主的な措置」であると主張しました。しかし、NetBlocksやCloudflare Radarといった独立系の監視団体は、通信トラフィックの急激な消失(フラットライニング)を確認。これは、軍事作戦を妨害し、国民への心理的圧力を強めることを目的とした、通信インフラを標的とする巧妙な外部からの介入を示唆しています。

攻撃側の意図は、政権をデジタル的に孤立させることで、攻撃に関するリアルタイムの報告を阻止し、革命防衛隊(IRGC)各部隊間の連携を分断すること、そして近年の抗議デモによってすでに疲弊している市民の間に不安を煽ることにあったとみられます。

どのように実行されたのか?

- DDoS攻撃とネットワーク過負荷 初期段階の混乱は、ルーターやサーバーを標的としたDDoS攻撃によって引き起こされました。Cloudflare Radarで観測されたように、通信トラフィックが突如として消失(フラットライニング)する事態となりました。

- 重要インフラへの深刻な侵入 エネルギー網、航空システム、通信基幹網(バックボーン)へのハッキングが報告されており、これらが連鎖的なシステム障害(カスケーディング・フェイリヤー)を招きました。

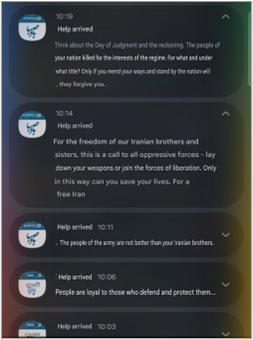

- アプリおよびメディアのハッキング 具体的な侵入事例として、500万人以上のユーザーを抱える礼拝アプリ「BadeSaba」を乗っ取り、「助けは来た(Help Has Arrived)」といった心理作戦(サイオプ)メッセージを送信したほか、IRNAやTasnimなどのニュースサイトをダウンさせました。これにより、通信遮断と世論工作を組み合わせた工作が展開されました。

図1. ハッキングされた礼拝アプリ「BadeSaba」

- SMSおよび通信ジャミング(電波妨害) 一斉送信システムがハッキングされ、大量のメッセージ送信に利用されました。同時に、電子戦によって衛星通信が妨害された可能性があり、スターリンク(Starlink)のようなツールによる検閲回避も阻まれました(イランは過去にもスターリンクの信号偽装を行っています)。

図2. イラン全土におけるネットワーク接続の崩壊

ハッキングされた街路カメラがイランの標的追跡を可能に

イランの指導者アリ・ハメネイ氏を含む当局者を標的にする際に活用された資産の一つが、侵害された交通カメラのネットワークでした。Financial Timesの調査によると、テヘランにあるほぼすべての交通カメラが数年にわたり侵害されていました。これらの画像は暗号化され、テルアビブやイスラエル南部のサーバーに転送されていました。 これにより、イスラエルと米国の諜報機関は、イランの指導部や治安要員の習慣やスケジュールを追跡・監視し、タイミングを合わせて正確に標的を絞り込むことが可能になりました。

イランのAPTの活性化とツールの再整備、およびイランによるサイバー報復

2026年2月28日の「Operation Epic Fury」による攻撃に至るまでの緊迫した数時間、および攻撃の最中、イラン政府が支援するAPTグループは、活性化と迅速なツールの再整備という明確な兆候を示し、エスカレートする紛争の中で報復作戦に備えました。

IRGC(イスラム革命防衛隊)およびMOIS(イラン情報治安省)の指示の下、MuddyWater、Charming Kitten、OilRig、Elfin、Fox Kittenを含む主要なアクターは、かつてないほどの連携を見せ、米国やイスラエルの権益に対して大きな影響を与える非対称攻撃を仕掛けるために一斉に動員されました。

- MuddyWater (Static Kitten): GhostFetchやRustyWaterなどのAI強化ツールを利用し、諜報キャンペーン「Operation Olalampo」から、中東全域の政府および通信インフラへの能動的な妨害へと転換しました。

- Elfin (APT33): 主要な破壊部隊として機能し、米国やサウジアラビアの航空宇宙および石油化学ターゲットに対してTicklerやSHAPESHIFTといったワイパーを展開し、生産を麻痺させています。

- OilRig (APT34): DNSトンネリングやサプライチェーンの侵害を活用し、米国や湾岸諸国の金融・航空ネットワーク内に「スリーパー(潜伏)」アクセスを維持し、同期した経済的混乱を可能にしています。

- APT42 (Charming Kitten): RedKitten作戦において生成AIを採用し、政策のインフルエンサーやNGOに対して、高度にパーソナライズされた監視や認証情報窃取を行っています。

- Cyber Av3ngers: 水道施設やICS/OTシステムを標的とする主要な報復アクターであり、物理的なインフラ障害を引き起こすために産業用コントローラーの脆弱性悪用を重点的に行っています。

- Fox Kitten (Pioneer Kitten): 初期侵入の「アクセスブローカー」として機能し、パッチが適用されていないVPNやエッジデバイスを悪用して、米国やイスラエルの防衛関連企業に侵入します。

- Handala: イスラエルの医療ネットワークClalitを最近侵害した注目度の高いハクティビストのフロント組織です。特筆すべきは、彼らがStarlinkの衛星通信を利用してイラン国内のインターネット遮断を回避し、攻撃作戦を維持している点です。

この攻撃前の急増(イスラエルとその同盟国への攻撃が133%増加したことを含む)は、イランの非対称戦争戦略を反映しています。これらのグループは、諜報活動のためにネットワークに潜伏し、さらなる侵入を可能にするために認証情報を窃取し、エネルギー、防衛、電気通信などのセクターでの混乱に備えています。同時に、ハクティビストのフロント組織と融合することで、属性特定を困難にし、体制の脆弱性に対する報復の効果を最大化しています。

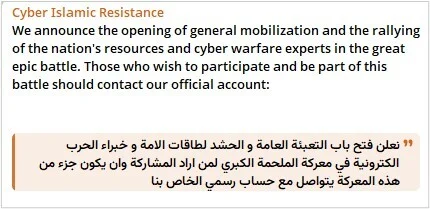

図3. 覚醒したサイバー・イスラム抵抗運動

図4. イスラエルの「i24」ニュースサイトをハッキングしたと主張するHandalaグループ

Operation Epic FuryおよびOperation Roaring Lionを受けて、イランのサイバーレスポンスは激しい変貌を遂げ、静かな潜伏型の諜報活動から、攻撃的で多方面にわたる非対称攻勢へと移行しました。この新しいドクトリンは、民間人の「摩擦」と経済的不安定を最大化するように特別に設計されており、国家アクターとハクティビストのフロント組織の境界を意図的に曖昧にすることで、デジタルインフラを第二の戦場へと変えています。

この突撃を先導しているのは、テヘランのデジタル先遣隊として浮上したHandalaグループです。Handalaは「心理作戦」を専門としており、最近ではイスラエルのClalit Health Servicesを大規模に侵害し、数千件の機密医療記録を流出させました。これは国民のパニックを煽り、市民の信頼を損なうために計算された動きです。連合軍の攻撃後の国内インターネット遮断中も攻撃作戦を維持するため、HandalaはトラフィックをStarlinkの衛星通信経由でルーティングするという洗練された技術的転換を見せ、IRGCが制御するゲートウェイを効果的にバイパスして、イスラエルのインフラに対する「ハック・アンド・リーク」キャンペーンを継続しました。

同時に、体制側はエリートAPTクラスターを動員して「コスト増大(cost-inflation)」戦略を実行しています。MuddyWaterやCharming Kittenのような洗練されたアクターは、生成AIを使用して武器を再整備し、GhostFetchやRustyWaterなどの特殊なツールを配備して、キルチェーンの中で最も労働集約的な部分である、高度にパーソナライズされたフィッシングや迅速なラテラルムーブメントを自動化しました。このAI主導の急増により、イスラエルとその同盟国に対する標的型攻撃が133%増加し、テヘランは政府、エネルギー、電気通信セクターの脆弱性をかつてない規模で調査できるようになりました。

イランの戦略は、アイアンドームやイージスシステムのような従来の物理的防御を回避し、紛争の結果を欧米やイスラエルの市民の日常生活に直接届けることを目的としています。米国や湾岸諸国の金融ネットワークのバックエンドにおけるOilRigの隠密な潜伏から、航空宇宙・石油化学施設に対するElfinのTicklerワイパーの展開に至るまで、その目標は、物理的な指揮構造が劣化に直面しても、イランのデジタルリーチが国家権力の強力かつ破壊的な手段であり続けることを証明することにあります。

図5. イランAPTグループの報復マトリックス

APT33 / Peach Sandstorm / Elfin / Refined Kitten

| 項目 | 内容 |

| 所属 | イスラム革命防衛隊 (IRGC: Islamic Revolutionary Guard Corps) |

| 活動時期 | 2013年〜 |

| 主なターゲット | アラブ首長国連邦 (UAE)、サウジアラビア、米国における、航空宇宙、エネルギー(石油・ガス、石油化学)、防衛部門 |

| 主な攻撃能力 | 破壊的なワイパーマルウェアの展開 (Shamoon/Disttrack, Stonedrill/SHAPESHIFT)。すべての Shamoon キャンペーン(2012年、2016年、2018年、2026年 Shamoon 4.0)に関連 |

| 初期潜入手法 | パスワードスプレー攻撃(広範囲に実施後、対象を絞り込む)、求人を装ったソーシャルエンジニアリング、カスタムマルウェア (Falsefont, Tickler バックドア)、Azure クラウドを利用した C2(指令サーバー) |

| 侵害後の活動 | AzureHound や Roadtools を使用した Microsoft Entra ID(旧 Azure AD)の探索、盗んだ認証情報による横移動(ラテラルムーブメント)、ICS/OT(産業制御システム/運用技術)システムへの攻撃 |

APT34 / OilRig / Hazel Sandstorm / Helix Kitten

| 項目 | 内容 |

| 所属 | イラン情報治安省 (MOIS: Ministry of Intelligence and Security) |

| 活動期間 | 2014年〜 |

| 主なターゲット | UAE、サウジアラビア、イラクを含む湾岸諸国のエネルギー(石油・ガス)、政府、金融部門 |

| 主な攻撃能力 | カスタムDNSトンネリングを用いたスパイ活動、破壊的なワイパー機能 (ZeroCleare)、サプライチェーン攻撃 |

| 初期潜入手法 | 悪意のある文書を用いたスピアフィッシング、既知の脆弱性の悪用、水飲み場型攻撃 |

| マルウェア | Veaty, Spearal, Karkoff, Saitama, SideTwist, DNSpionage, TONEDEAF バックドア。DNSトンネリングおよびメールベースのC2チャネル、.NETベースのツール群 |

MuddyWater / Static Kitten / Mercury

| 項目 | 内容 |

| 所属 | イラン情報治安省 (MOIS) |

| 主なターゲット | UAE、サウジアラビア、イスラエル、バーレーンの政府、通信、エネルギー、学術機関 |

| 主な攻撃能力 | スパイ活動、破壊的攻撃の隠れ蓑としてのランサムウェア(NotPetyaスタイル)、ITプロバイダーを標白としたサプライチェーン攻撃 |

| 初期潜入手法 | Onehub等のファイル共有リンクを含む囮文書を用いたスピアフィッシング、リモート管理ツールの悪用 (ScreenConnect, RemoteUtilities)、SNS経由のソーシャルエンジニアリング |

CyberAv3ngers (IRGC関連)

| 項目 | 内容 |

| 所属 | イスラム革命防衛隊 (IRGC) ※ハクティビストを自称しているがCISAが確認済み |

| 主なターゲット | OT/ICS(産業制御システム):PLC(特にUnitronics Visionシリーズ)、上下水道、エネルギー、飲食、ヘルスケア |

| 主な攻撃能力 | 極めて重大: PLCの直接操作、ラダーロジックの書き換え、所有者のアクセスを阻止するためのデバイス名変更、ファームウェアのダウングレード、アップロード/ダウンロード機能の無効化、デフォルトポートの変更。世界中で75以上のデバイスを侵害。 |

| 標的の選定論理 | 「イスラエル製のすべての機器はCyberAv3ngersの正当な標的である」として、業種や国を問わずイスラエル製PLCを標的にする。 |

ハクティビスト・プロキシおよび提携グループ

- 313 Team (イラク拠点のシーア派ハッキンググループ) – Truth Socialへの攻撃とSaudi Gamesのデータ窃取を主張

- カタエブ・ヘズボラ – アメリカ軍基地への攻撃意図を宣言。サイバー支援作戦の可能性が高い

- Fatimion Cyber Team, Cyber Fattah, Cyber Islamic Resistance – 軍事展開と同期した、調整されたDDoS、改ざん、データ窃取作戦

- Handala, Laneh Dark – 活動中だが、まだ公式にはイラン政府との属性特定はなされていない

- “Robert” (IRGC支援) – 100GB以上の米国政府データを保有していると主張するハック・アンド・リーク・グループ。以前トランプ陣営のメールを流出させた

イランのサイバー攻撃作戦による被害、影響を受けた国と業界

2025年中盤から2026年3月にかけて、イランのサイバー作戦は(多くの場合IRGCやMOISに関連する)政府支援のAPTとハクティビスト活動の急増を融合させ、地政学的な出来事——2025年6月のイラン・イスラエル紛争や、2026年2月28日の米・イスラエルによるイラン攻撃(Operation Epic FuryおよびRoaring Lion)——への報復として急激にエスカレートしました。

これらの取り組みは、エスカレーションのリスクを抑えるために、全面的な破壊よりも、DDoS攻撃、ワイパーマルウェア、ランサムウェア、フィッシング、インフラ侵入を通じた非対称的な混乱、諜報活動、およびプロパガンダに重点を置いていました。ハクティビストの関与は大幅に増加し(2026年2月以降は約60グループに到達)、否認の可能性を確保するために、プロキシを通じて調整されることが多かったです。

被害者の選定は、敵対国の価値の高いターゲット、主に政府機関、重要インフラの運営者、および戦略的に重要な民間企業に焦点を当て、象徴的、経済的、または軍事的な影響を考慮して選ばれました。攻撃は、脆弱性を衝動的に、あるいはサプライチェーンなどの長期的な足場を介して悪用し、不可逆的なダメージよりも混乱を優先させつつ、国家と非国家の境界を曖昧にしました。

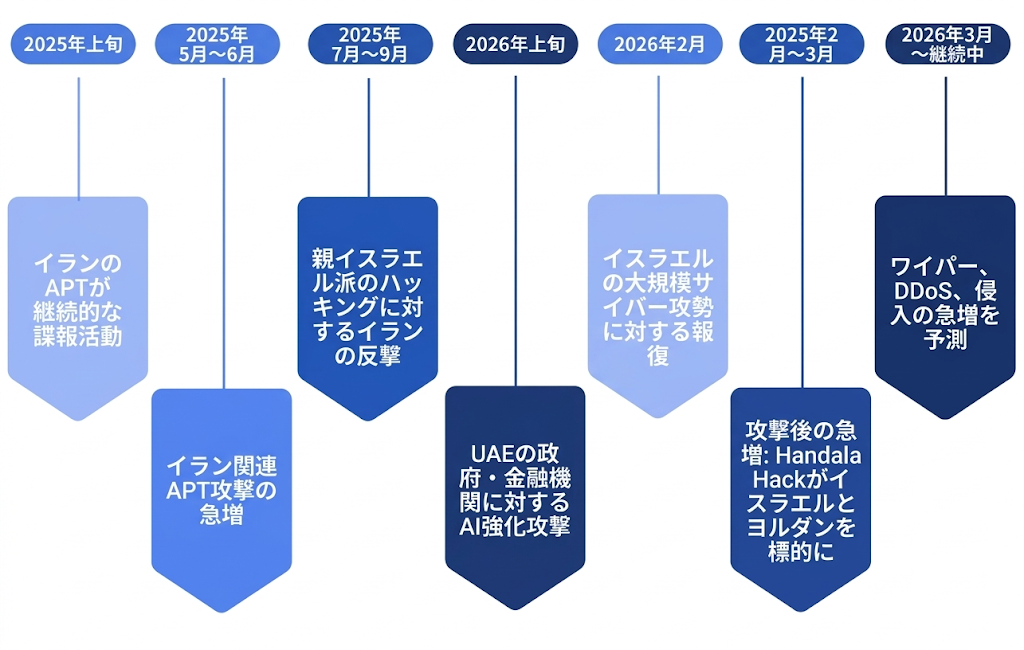

主要事案の時系列サマリー

- 2025年前半まで — イランのAPTは、マルウェア(Shamoonなど)、ランサムウェア、ボットネットによるDDoS、および認証情報窃取を、湾岸諸国のエネルギー企業や米国のインフラに対して使用し、諜報と混乱を継続。影響:データ破壊、恐喝、および主権侵害。

- 2025年5月〜6月 — 米・イスラエルによる空爆と、数百件のサイバー攻撃(GPSスプーフィング、情報工作)を伴う12日間のイラン・イスラエル紛争の中で、イラン関連の攻撃が急増。イスラエルの電力網、病院、アプリを標的としたサージが発生。グループ:APT33、APT34 (OilRig)、MuddyWater。影響:インフラ損壊と警告レベルの引き上げ。

- 2025年7月〜9月 — 親イスラエル派によるハッキング(Bank Sepahなど)へのイランの対応として、プロキシが損失を被る中で地域のサーバー侵入を介してクウェートやヨルダンを攻撃。

- 2026年初頭 (1月〜2月) — UAEの政府および金融に対するAI強化型攻撃(多くは阻止された)。VPNの悪用を介した中東の重要インフラにおける長期的なAPTアクセスの維持。影響:防衛の調査および銀行・行政へのリスク。

- 2026年2月27日〜28日 — イスラエルによる大規模なサイバー攻勢(イランのインターネットを約4%まで遮断)に対する報復。ハッキングされた祈祷アプリを介したプロパガンダ。調整された作戦室を通じて150件以上のハクティビスト事案が開始された。

- 2026年2月28日〜3月1日 — 攻撃後のサージ:Handala Hackがイスラエルのヘルスケアおよびヨルダンの燃料インフラを侵害。GCC諸国の空港や銀行に対するDieNetのDDoS攻撃。Sylhet Gangがサウジアラビアの省庁を攻撃。偽のイスラエルRedAlertアプリを介したフィッシング。影響:広範な混乱、データ流出、世界的なサプライチェーンへの波及。

- 2026年3月 (継続中) — イランの接続性が低下する中で、ワイパー、DDoS、および侵入の増加が予想される。インドのIT企業などへの潜在的な波及に関するアラート。

図6. 主要イベントのタイムライン

影響を受けた国々

| 国名 | 攻撃の主な事例 | 影響・インパクト |

| イスラエル | 電力網や病院への攻撃が700%急増(2025年6月)、銀行・政府へのDDoS攻撃(2026年)、医療データの流出、ドローン防衛システムの侵害 | インフラの劣化、全攻撃の60%がイスラエルを標的、データ漏洩による国内への圧力 |

| アメリカ | インフルエンサーへの脅迫、エネルギー・医療など重要インフラへの潜在的な調査、ハック・アンド・リーク(機密奪取と暴露)作戦 | 諜報リスク、報復攻撃(ストライキ後)に対する警戒レベルの引き上げ |

| ヨルダン | 燃料システムのサボタージュ、重要インフラへの攻撃、ヨルダン銀行へのDDoS攻撃 | エネルギーおよび金融分野の混乱 |

| サウジアラビア | 内務省、シャルジャ空港、リヤド銀行へのDDoS攻撃、石油・ガス施設への調査(プローブ) | 政府機関および交通機関の機能停止 |

| アラブ首長国連邦 (UAE) | 128件のAIフィッシング/ランサムウェアを阻止(2026年初頭)、空港へのDDoS攻撃 | 政府・金融機関における混乱の阻止 |

| クウェート | 軍・政府ウェブサイトへの攻撃、より広範なインフラへの打撃 | 軍事的な混乱 |

| バーレーン | 空港へのDDoS攻撃 | 交通機関の機能停止 |

| その他GCC諸国 (カタール、オマーン) | 政府・通信機関へのDDoS攻撃、エネルギー施設への調査 | 地域的な波及効果(スピルオーバー) |

| カナダ、トルコ、イギリス、インド | インフルエンサーへの脅迫(カナダ)、メディアへの攻撃(トルコ)、サプライチェーンやIT分野への潜在的な波及(イギリス、インド) | 便乗的、あるいは間接的な影響 |

図7. 影響を受けた国々の一覧、およびそれらに対して仕掛けられたサイバー攻撃

影響を受けた業種

| セクター (分野) | 主な事例 | 攻撃手法 | 影響・インパクト |

| エネルギー / 重要インフラ | イスラエルの電力網 (2025年)、ヨルダンの燃料、湾岸諸国の石油・ガス、SCADA/PLC(制御システム)への侵入 | ワイパー攻撃、侵入、DDoS | 停電・供給停止、データ破壊、地域的な安定性へのリスク |

| 金融 | イスラエル/サウジアラビア/ヨルダンの銀行へのDDoS、認証情報の収集(ハベスティング) | ランサムウェア、フィッシング | 経済的混乱、データ漏洩 |

| 医療 | イスラエルの病院におけるデータ侵害 | データの持ち出し (Exfiltration) | 患者データの流出、業務運営への負荷 |

| 政府 / 軍事 | クウェート/サウジアラビアの各省庁、イスラエル教育省 | DDoS、Webサイト改ざん (Defacements) | サービスの中断、プロパガンダ |

| 交通 / 航空 | GCC諸国の空港へのDDoS | DDoS | 運行・運用の遅延 |

| 通信 / メディア | トルコのメディア、イスラエルのアプリ | Webサイト改ざん、乗っ取り (Hijacking) | 影響力工作(情報操作)、ブラックアウト |

| 防衛 / テクノロジー | ドローンシステム、セキュリティ企業 | システム侵害 (Compromises) | 軍事力の低下 |

図8. 影響を受けたセクターの一覧、およびそれらに対して仕掛けられたサイバー攻撃の主要な例

緩和策とモニタリング

- すべてのOT/ICSシステムを直ちにパブリックインターネットから切断してください。可能な場合はエアギャップ化してください。

- すべてのPLCに不正なロジック変更がないか監査してください。現在のラダーロジックを既知の正常なベースラインと比較してください。

- OTシステムへのリモートアクセスを無効にしてください。

- ネットワークセグメンテーション / マイクロセグメンテーションを実装してください。

- すべてのアカウント、特にVPN、メール、クラウド管理者、リモートアクセスに対して、フィッシング耐性のあるMFA(多要素認証)を強制してください。

- 直ちにパッチを適用してください:Check Point Security Gateways(CVE-2024-24919)、すべてのVPNアプライアンス、およびすべてのインターネットに面したサービス。CISAの既知の悪用された脆弱性カタログ(Known Exploited Vulnerabilities Catalog)を相互参照してください。

- 既知のワイパーのインジケーターに対するエンドポイント検知を展開してください。RawDiskドライバー(EldoS)の読み込み、MBRアクセス、大量のファイル削除パターン、および時間外や週末に設定されたスケジュールされたタスクを監視してください。

- 今すぐオフラインバックアップを検証し、テストしてください。すべての重要なシステムに対して、不変でエアギャップされたバックアップが存在することを確認してください。復元手順をテストしてください。

- Azureやクラウドのテナントに、不正なアプリケーション、サービスプリンシパル、同意の付与がないか監査してください。APT33はC2にAzureを利用し、列挙にAzureHoundを使用します。

- 全スタッフに対して緊急のフィッシング注意喚起アラートを発令してください。

- 主要な通信インフラが遮断された場合に備え、帯域外通信(衛星電話、暗号化メッセージング)を確立してください。

- 侵害対応のレテーナー(事前契約)とフォレンジックリソースを事前に準備してください。セクター全体で需要の急増が予想されます。

- パスワードスプレーのパターンを監視してください:単一または少数のソースIPからの、複数のアカウントにわたる大量のログイン失敗。

- Cobalt Strike、Mimikatz、および認証情報ダンプツールの実行を監視してください。

- PSExec、WMI、WinRM、およびRDPを介した重要システムへのラテラルムーブメントを追跡してください。

結論

イランは、最高指導者ハメネイ氏の殺害と進行中のIRGCインフラの破壊を受け、存亡の危機に瀕した状況で活動しています。元北大西洋条約機構(NATO)欧州連合軍最高司令官のスタヴリディス提督は、イランが「死地」にあり、重要インフラに対する持続的なサイバーキャンペーンを含む極端な手段にエスカレートする可能性があると評価しました。

物理的な選択肢が衰退するにつれ、イランのサイバー作戦は激化する可能性が高いです。サイバーは、自国の攻撃を非難し米国の作戦を支援した湾岸諸国に対する報復のための、イランにとって最も利用しやすい非対称ツールの1つです。ホルムズ海峡封鎖の兆候は緊急性を高めており、エネルギーインフラのサイバー妨害は物理的なサプライチェーンの混乱を増幅させる可能性があります。

注視すべき主要な指標:

- Telegramおよびダークウェブのフォーラムにおける、イランのプロキシ(代理)グループによるチャット(情報のやり取り)の増加。

- 追加のGCC(湾岸協力会議)標的に対する、新しいワイパー亜種の配備。

- 視認性が低下した条件下でオペレーションを遂行するための、衛星および通信障害の悪用。

- 地政学的な足並みの揃い方を踏まえた、イランとロシアのサイバーアクター間における潜在的な協力関係。

付録1: MITRE ATT&CKマッピング – イランのエネルギーセクターのTTPs

| 戦術 (Tactic) | 手法 (Technique) | イランによる実行・実装例 |

| 偵察

(Reconnaissance) |

T1589: 被害者の身元情報の収集 | GCC諸国のエネルギー企業に対する認証情報収集キャンペーン |

| 初期潜入

(Initial Access) |

T1110: ブルートフォース (総当たり) | パスワードスプレー攻撃(月間1万件超から2,000組織へ絞り込み) |

| 初期潜入

(Initial Access) |

T1566: フィッシング | 求人募集を装った罠、AI生成のディープフェイクを用いたソーシャルエンジニアリング |

| 初期潜入

(Initial Access) |

T1190: 公開アプリケーションの悪用 | VPNの脆弱性悪用 (CVE-2024-24919 等)、PLC(制御装置)のデフォルト設定の認証情報の利用 |

| 永続化

(Persistence) |

T1098: アカウント操作 | 継続的なアクセスのため、多要素認証(MFA)登録情報の改ざん |

| 横断的侵害

(Lateral Movement) |

T1021: リモートサービス | 窃取した管理者情報をワイパーソフトにハードコード、ScreenConnect等のリモートツールの悪用 |

| 探索

(Discovery) |

T1087: アカウント探索 | AzureHoundやRoadtoolsを用いたMicrosoft Entra ID(旧Azure AD)情報の列挙 |

| C2 (指令・制御)

(C2) |

T1071: アプリケーション層 | DNSトンネリング、メールの件名をベースとしたC2、Azureクラウドインフラの利用 |

| インパクト (影響)

(Impact) |

T1485: データの破壊 | ShamoonによるMBR消去、Fileraseによるファイル削除、ZeroCleare/Dustman等のワイパー攻撃 |

| インパクト (産業制御)

(Impact – ICS) |

T0839: モジュール・ファームウェア | PLCのラダーロジックの書き換え、ファームウェアのバージョン・ロールバック、機能の無効化 |

付録2: IoC(侵害指標) IOCONTROLマルウェアIoCs — CyberAv3ngers (IRGC-CEC)

ファイル指標

| 指標 (Indicator) | 説明 (Description) |

| 1b39f9b2b96a6586c4a11ab2fdbff8fdf16ba5a0ac7603149023d73f33b84498 | IOCONTROL マルウェア・バイナリ (SHA-256) ー ARM-32 BEアーキテクチャ。Gasboy/Orpak社の燃料システムを標的とする。Claroty Team82によって検証済みの検体。 |

| GUID: 855958ce-6483-4953-8c18-3f9625d88c27 | 被害者 / キャンペーン識別子 解析された検体に埋め込まれていたもの。攻撃者は、標的(ターゲット)ごとに固有のGUIDをバイナリパッチ(プログラムの直接書き換え)で付与している。 |

ネットワーク指標

| 指標 (Indicator) | 説明 (Description) |

| tylarion867mino[.]com | IOCONTROLのC2ドメイン。2023年11月23日に登録。侵入した全デバイスを管理するため、MQTTベースのC2(指令サーバー)として使用される。 |

| Port 8883 (MQTT over TLS) | C2通信ポート。IOCONTROLはMQTTプロトコルを使用する。これは標準的なIoTプロトコルであり、正規のトラフィックに紛れて検知を回避するために悪用されている。 |

| DNS-over-HTTPS to Cloudflare | C2の名前解決手法。マルウェアはDoH(DNS-over-HTTPS)を介してCloudflareに問い合わせを行い、C2のIPアドレスを解決する。その際、応答の Answer[data] フィールドを抽出する。 |

ホストアーティファクト

| アーティファクト (Artifact) | 説明 (Description) |

| /usr/bin/iocontrol | 感染したLinuxまたはIoTデバイスにおけるマルウェア・バイナリの配置場所。 |

| /etc/rc3.d/S93InitSystemd.sh | 永続化のための起動スクリプト(旧バリアント)。再起動のたびにウォッチドッグ・ループ(監視ループ)を伴ってマルウェアを実行する。 |

| /etc/rc3.d/S99iocontrol | 永続化のための起動スクリプト(新バリアント)。ウォッチドッグ機能が含まれている。 |

| /tmp/iocontrol/ | 運用時のステージング・ディレクトリ。すべての権限(読み取り/書き込み/実行: rwx)が付与された状態で作成される。 |

| 環境変数: 0_0, 0_1, 1, 3, 4 | マルウェアは、ハッシュ化されたGUIDコンポーネントを環境変数として保存する。これは、設定ファイルのAES-256-CBC復号に使用される。 |

| マジックバイトを変更したUPXパッカー | 回避技術。静的解析を逃れるため、UPXパッカーのヘッダー(マジックバイト)を UPX! ではなく ABC! に書き換えている。2024年9月までVirusTotalでの検知数はゼロであった。 |

検知スクリプト — すべてのLinuxベースのOT/IoTデバイスで実行:

# Check for IOCONTROL persistence

ls -la /usr/bin/iocontrol 2>/dev/null

ls -la /etc/rc3.d/S93InitSystemd.sh 2>/dev/null

ls -la /etc/rc3.d/S99iocontrol 2>/dev/null

ls -la /tmp/iocontrol/ 2>/dev/null

pidof iocontrol 2>/dev/null

env | grep -E ‘^(0_0|0_1|1|3|4)=’ 2>/dev/null

# Check MQTT connections on port 8883

netstat -an | grep 8883

ss -tnp | grep 8883

UNITRONICS PLCターゲットIoCs — CyberAv3ngers

| 指標 (Indicator) | 説明 (Description) |

| TCP Port 20256 | Unitronics PLCのデフォルト通信ポート。インターネットに公開されている場合は「重大なリスク」であり、即座にスキャンと遮断が必要。 |

| デフォルトパスワード: 1111 | 工場出荷時の設定。脆弱性 CVE-2023-6448 (CWE-798) に該当。攻撃者はShodan等でこれを探しているため、全デバイスで変更必須。 |

| 改ざん文字列: “You have been hacked down with Israel” | CyberAv3ngersによるHMI改ざんメッセージ。HMI(操作パネル)にこのメッセージが表示された場合、デバイスは侵害されているため直ちに隔離が必要。 |

| 書き換えられたラダーロジック・ファイル | 攻撃者は正規のPLCロジック(プログラム)を、デバイスタイプごとのカスタムファイルに置き換える。正常なバックアップと比較検証が必要。 |

| デバイス名の変更 | 所有者によるアクセスや識別を妨害するため、攻撃者がPLCの名前を未知の名前に変更する。 |

| ファームウェアのロールバック | ソフトウェアを旧バージョンにリセットし、復旧機能を無効化する。 |

| アップロード/ダウンロード機能の無効化 | 修復(ロジックの書き戻し等)を阻止するため、侵害したPLCの通信機能を無効化する。 |

即時アクション:

1) 自社のIP空間をShodan/Censysでスキャンし、TCP 20256を確認する。

2) すべてのUnitronicsのパスワードをデフォルトから変更する。

3) 境界でTCP 20256のインバウンドをブロックする。

4) PLCロジックをオフラインバックアップと照合する。

5) デバイス名の変更やファームウェアのロールバックがないか確認する。

イランによるブルートフォースおよび認証情報アクセスIoCs (CISA AA24-290A)

以下のIoCsは、2023年10月以降に重要インフラを標的としたイランのアクターに関するFBIの調査によるものです。これらのアクターは、収集した認証情報をサイバー犯罪フォーラムで販売しています。多くのIPはVPNの出口ノードです。これらは「ハンティング」に使用し、一律のブロックには使用しないでください。

悪意のあるファイルハッシュ

| ハッシュ値 (SHA-1) | 説明 (Description) |

| 1F96D15B26416B2C7043EE7172357AF3 AFBB002A | イランの認証情報アクセス攻撃者に関連する悪意のあるファイル(FBI確認済み) |

| 3D3CDF7CFC881678FEBCAFB26AE423FE 5AA4EFEC | イランの認証情報アクセス攻撃者に関連する悪意のあるファイル(FBI確認済み) |

ネットワーク指標 — VPN出口ノード(ハンティング用、一律ブロック禁止)

これらのIPへの過去の接続ログを検索してください。見つかった場合は、説明されているTTPsと関連付けてください。これらは主に、2023年10月から2024年2月の間にイランのオペレーターによって使用されたPrivate Internet AccessのVPN出口ノードです。

| IPアドレス | 活動期間 | 活動内容 (Description) |

| 46.246.8[.]104 | 2023年12月 – 2024年2月 | 持続的な活動 (Persistent activity) |

| 46.246.8[.]141 | 2023年12月 – 2024年2月 | 持続的な活動 (Persistent activity) |

| 46.246.8[.]82 | 2023年11月 – 2024年1月 | 持続的な活動 (Persistent activity) |

| 46.246.8[.]138 | 2023年10月 – 2024年1月 | 持続的な活動 (Persistent activity) |

| 46.246.8[.]137 | 2023年11月 – 2024年1月 | 持続的な活動 (Persistent activity) |

| 212.102.57[.]29 | 2023年11月 – 2024年1月 | アクティブな認証情報奪取 (Active credential harvesting) |

| 188.126.94[.]60 | 2023年10月 – 2024年1月 | 長期にわたるオペレーション (Long-running operation) |

| 154.6.13[.]144 | 2024年1月 | 認証情報へのアクセス (Credential access) |

| 154.6.13[.]151 | 2024年1月 | 認証情報へのアクセス (Credential access) |

| 46.246.3[.]233 | 2024年1月〜2月 | 攻撃の最終段階の活動 (Late-stage activity) |

| 46.246.3[.]239 | 2024年1月〜2月 | 攻撃の最終段階の活動 (Late-stage activity) |

| 178.131.168[.]242 | 2023年12月 | イラン起源のIPレンジ (Iranian-origin IP range) |

| 102.129.235[.]127 | 2023年10月 | アフリカのプロキシ (African proxy) |

| 102.129.235[.]186 | 2023年10月〜11月 | アフリカのプロキシ (African proxy) |

注:70以上のIPの完全なリストはCISA AA24-290A PDFで入手可能です。上記は信頼性が高く、長期間活動している指標です。イランのアクターは頻繁にIPを回転させるため、IPブロック単独よりも振る舞い検知の方 が信頼できます。

MFAデバイス登録(脅威アクターのデバイス)

| デバイス名 (Device) | 説明 (Description) |

| Samsung Galaxy A71 (SM-A715F) | 侵害したアカウントでMFAの持続性を確保するために、イラン系攻撃者によって登録されています。 |

| Samsung SM-G998B (Galaxy S21 Ultra 5G) | MFAの持続性を確保するために、イラン系攻撃者によって登録されています。 |

| Samsung SM-M205F (Galaxy M20) | MFAの持続性を確保するために、イラン系攻撃者によって登録されています。 |

アクション:過去90日間のすべてのMFA登録を監査してください。予期しないジオロケーションから登録された、これらのモデルに一致するSamsungデバイスにフラグを立ててください。イランのIPレンジや予期しないVPN出口ノードからのMFA登録を検索してください。

APT33 / PEACH SANDSTORMマルウェアファミリーIoCs

APT33はIRGCに代わって活動し、特にUAEのエネルギー・防衛セクターを標的にしてきました。彼らの2024-2025年のキャンペーンでは、C2(コマンド&コントロール)にAzureインフラを使用し、大規模なパスワードスプレーを行いました。

| マルウェアファミリー | 侵入・配信手法 (Delivery Method) | 主要な指標 (Key Indicators) |

| Tickler (2024年7月) | PDFを装った .zip ファイル | ネットワーク情報の収集、バッチスクリプトのダウンロード。Runキーに “SharePoint.exe” という名称で登録し、永続化を図ります。 |

| FalseFont (2023年11月) | スピアフィッシング (DIB:防衛産業基盤を装った囮) | カスタムバックドア:リモートアクセス、ファイル実行、C2へのデータ転送。防衛、航空宇宙、エネルギー業界を標的にします。 |

| DROPSHOT (ドロッパー) | 様々な手法 | TURNEDUP(スパイ活動用)と SHAPESHIFT(ワイパー/破壊用)の両方を配信。これが検知された場合、サボタージュ(破壊工作)の前兆である可能性があります。 |

| DomainPasswordSpray.ps1 | GitHubからのダウンロード | パスワードスプレー攻撃に使用される公開ツール。インポートや実行が行われていないか監視してください。 |

APT33振る舞いIoCs

Azure AD / Entra ID / M365ログで以下のパターンを検索してください:

- パスワードスプレー検知(大量のログイン失敗)

- 短時間に同じIPから複数のアカウントが認証に失敗しているケースを探す

- MFAプッシュ爆撃:数分間に単一ユーザーへの繰り返しのMFAプロンプト

- 新しいデバイス + 異常なジオロケーションからのMFA登録

- 公開ADFSを介した期限切れアカウントのSSPR(セルフサービスパスワードリセット)

- 侵害された.eduアカウント下での新しいAzureサブスクリプション作成

- Azure for Studentsサブスクリプションを使用したAzureテナント作成

- 認証情報ダンプの指標

- Nltest /dclist

- Nltest /domain_trusts

- Nltest /domain_trusts/all_trusts

- Net group “Enterprise admins” /domain

- Net group “Domain admins” /domain

- Cmdkey /list

- Kerberoasting:SPN列挙 + RC4チケットリクエスト

- msedge.exeの外部接続を介したCobalt Strikeビーコン

- AnyDeskやその他のRMMツールのインストール(永続化)

- Active DirectoryのAD Explorerスナップショット

- ラテラルムーブメント:PowerShell -> mstsc.exe経由のRDP

ワイパーマルウェア検知 — Shamoon / Filerase / ZeroCleare / IOCONTROL

Shamoon/Disttrack検知指標

| 指標 (Indicator) | 調査すべき内容 (What To Search For) |

| EldoS RawDisk ドライバのロード | 重要: Shamoonは、MBR(マスターブートレコード)を上書きするために、この正当なドライバを悪用します。いかなるRawDiskドライバのロードもアラート対象としてください。elrawdsk.sys または同等のファイルを監視してください。 |

| MBRへの直接アクセス (PhysicalDrive0) | 書き込みアクセスのために \\.\PhysicalDrive0 を開いているプロセスがないか確認してください。これはワイパー(破壊活動)が実行されている証拠です。 |

| 画像データによる大量のファイル上書き | ShamoonはファイルをJPEG画像データで上書きします。コンテンツがバイナリ画像ヘッダー(FFD8FF)に置き換わる、大量のファイル変更にアラートを上げてください。 |

| 勤務時間外/週末に設定されたタスクスケジューラ | Shamoonは実行を遅らせるためにタイマーを使用します。過去30日間に作成されたすべてのスケジュール済みタスク、特に夜間・週末・祝日に設定されたものを監査してください。 |

| Filerase 随伴マルウェア | FileraseはShamoonの実行前に動作し、復元を阻止するためにファイルを削除・上書きします。これにより、標準的なバックアップからの復旧を不可能にします。 |

| グループポリシー (GPO) の変更 | 攻撃者はGPOを使用して、ドメイン全体にワイパーを拡散させます。過去30日間のすべてのGPO変更を監査してください。 |

| PSExec / WMI による横展開 (Lateral Movement) | ネットワーク全体にワイパーを配備するために使用されます。PSExecサービスのインストールや、WMIプロセス生成の動きを監視してください。 |

| バイナリ内のハードコードされた認証情報 | Shamoonには標的固有の認証情報が含まれています。これは、侵害前に偵察活動が完了していたことを示しています。 |

YARAスタイルの検知コンセプト:

- ディスク上のShamoon/Disttrack指標:

- system32内の「trksvr.exe」またはその変種という名前のファイル

- 「TrkSvr」という名前のサービス(Distributed Link Tracking Serverの悪用)

- EldoS RawDiskドライバー:elrawdsk.sys、eldos.sys

- \.\PHYSICALDRIVE0 への書き込みプロセス

- 短時間での大量のファイル変更

- 画像以外のファイル内のJPEGヘッダーバイト (FF D8 FF)

- at.exe または schtasks.exe によるスケジュール済みタスクの作成

- 営業時間外の実行を目的とした設定

進行中のキャンペーンの振る舞い検知 — 2026年3月1日

即時の検知優先事項

| 検知ルール | 今すぐ重要視すべき理由 |

| 一般的でないTLDへのDNSクエリ急増 | IOCONTROLやAPT34がC2通信にDNSトンネリングを使用します。異常なDNSクエリパターン、特にTXTレコードのクエリや、サブドメインのランダム性(エントロピー)が高いものに注意してください。 |

| OT/IoTセグメントからのMQTT(ポート8883)通信 | IOCONTROLのC2チャネルです。OTデバイスから外部IPへのMQTT通信は、いかなるものであっても不審とみなすべきです。 |

| OTネットワークセグメントからのDNS-over-HTTPS (DoH) | IOCONTROLがC2解決にDoHを使用します。OTデバイスがDoHクエリを行うことは通常ありません。検知次第、遮断しアラートを上げてください。 |

| 新規のScreenConnect / RemoteUtilities インストール | MuddyWaterが好んで悪用するリモート管理ツール(RMM)の侵入ベクトルです。新しいRMMツールのインストールはすべてアラート対象にします。 |

| パスワードスプレー攻撃:10分以内に同一IPから複数アカウントへの5回以上のログイン失敗 | イラン系攻撃者の主要な初期侵入手法です。M365、Azure、VPNにおいてこのパターンを検知できるようSIEMを調整してください。 |

| 予期しない国からの多要素認証(MFA)登録 | 攻撃者が持続的なアクセスのために自身のデバイスをMFAに登録します。イラン、イラク、レバノン、シリアからの新規MFAデバイス登録はフラグを立ててください。 |

| 通信チャネル内でのディープフェイク音声・動画 | Flashpoint社は、従業員を標的にした虚無的な心理作戦(サイオプス)を警告しています。緊急連絡は必ず予備のチャネル(二次チャネル)で確認してください。 |

| PIA (Private Internet Access) 出口ノードからのVPNログイン | CISAによると、イラン系攻撃者が好んで使用するVPNサービスです。企業リソースへのPIA VPN経由のログインはすべて調査対象としてください。 |

| Cobalt Strike ビーコンパターン | イランのオペレーションで検出されています。未知のインフラへの定期的な間隔のHTTPSコールバック(ビーコニング)を監視してください。 |

| ntds.dit へのアクセスまたはコピー試行 | Active Directoryデータベースの抽出です。イラン系攻撃者はオフラインでの資格情報クラッキングのためにこれをダンプします。即座にアラートを上げてください。 |

| OSフィルターを使用したコンピュータオブジェクトへのPowerShell LDAPクエリ | CISA勧告 AA24-290Aに記載された正確なパターンです。攻撃者はPowerShell ADSIクエリを使用してドメインサーバーを列挙します。 |

Telegram / ソーシャルメディアIoCs

クライアントやセクターに対する攻撃の犯行声明を早期に察知するために、これらのチャネルを監視してください。

| チャンネル / グループ名 | 関連性・活動内容 |

| CyberAv3ngers (Telegram) | **IRGC-CEC(イスラム革命防衛隊サイバー電子軍)**所属。PLC/SCADA(産業制御システム)の侵害、燃料システムへのアクセス、リークされたデータベースのスクリーンショットを投稿している。エネルギー分野のOT(制御技術)に対する主要な脅威。 |

| Cyber Islamic Resistance (Telegram) | 「Great Epic」キャンペーンの傘下調整チャンネル。複数のサブグループがここを通じて連携している。 |

| 313 Team (Telegram) | ペルシャ湾のインフラへの攻撃を主張する、ハクティビストのプロキシ(代理人)。 |

| Handala (Telegram) | **ハック・アンド・リーク(情報の窃取と暴露)**作戦、およびデータの破壊を主張。 |

| “Robert” persona (個人名義) | **IRGC(イスラム革命防衛隊)**が支援するハック・アンド・リーク。100GB以上の米国政府データの入手を主張。エネルギー部門を標的にしている可能性がある。 |

| Soldiers of Solomon | CyberAv3ngersと関連。イスラエルの標的に対するCrucioランサムウェア攻撃を主張。 |

SPLUNK / SIEMハンティングクエリ

即時の脅威ハンティングに展開可能な検索クエリ:

パスワードスプレー検知 (Azure AD / M365):

index=azure sourcetype=azure:aad:signin

| stats count by src_ip, user, result

| where result=”failure” AND count > 3

| stats dc(user) as targeted_users, values(user) as users by src_ip

| where targeted_users > 5

IOCONTROL MQTT C2検知:

index=firewall dest_port=8883

| where NOT cidrmatch(“10.0.0.0/8”, dest_ip)

| stats count by src_ip, dest_ip, dest_port

| sort -count

DNS Tunneling 検知:

index=dns query_type=TXT OR query_length>50

| eval subdomain_count=mvcount(split(query,”.”))

| where subdomain_count > 4 OR len(query) > 60

| stats count by src_ip, query

| sort -count

認証情報ダンプ検知:

index=windows EventCode=4688

| search (CommandLine=”*ntds.dit*” OR CommandLine=”*ntdsutil*”

OR CommandLine=”*Nltest*” OR CommandLine=”*net group*domain*”

OR CommandLine=”*Cmdkey /list*” OR CommandLine=”*DomainPasswordSpray*”)

RMMツールのインストール(MuddyWater):

index=endpoint (process_name=”ScreenConnect*” OR process_name=”rutserv.exe”

OR process_name=”AnyDesk*” OR process_name=”RemoteUtilities*”)

| where NOT expected_rmm_tool=true

ワイパー攻撃検知:

index=endpoint (file_name=”elrawdsk.sys” OR file_name=”eldos.sys”

OR process_name=”trksvr.exe”

OR CommandLine=”*PhysicalDrive0*”

OR (EventCode=4698 AND (TaskContent=”*schtasks*” OR scheduled_hour>20)))

イラン国内のVPN出口ノードの特定:

index=vpn OR index=proxy

| lookup iranian_ioc_ips.csv src_ip OUTPUT ioc_match

| where isnotnull(ioc_match)

| stats count by src_ip, user, action, app

LEVELBLUEについて

LevelBlueは、サイバーリスクを軽減し、破壊的で損害を与えるサイバー脅威に対して組織を強化する、世界的に認められたサイバーセキュリティのリーダーです。当社の包括的な攻撃・防御サイバーセキュリティポートフォリオは、他では不可能な検知を行い、より迅速かつ効果的に対応し、クライアントの投資を最適化し、セキュリティのレジリエンスを向上させます。