- 2026/03/31

- LevelBlue SpiderLabs Blog

Epic Fury更新情報:Stryker攻撃に見るHandalaの変貌。諜報活動からシステム妨害への戦略転換を分析

Post by : Arthur Erzberger

2026年3月11日、医療技術ベンダーのStryker社は、自社のMicrosoft環境に影響を及ぼすグローバルなサイバー攻撃を公表しました。同社は、ランサムウェアやマルウェアの兆候はないと述べていますが、影響の全容や復旧のタイムラインについては不明のままです。

イランに関連するとされるグループ「Handala Hack Team」が犯行声明を出しており、従業員のアカウントからは、デバイスのワイプ(消去)や無効化の報告を含む、重大な業務停止の状況が語られています。60カ国以上で事業を展開する企業にとって、このインシデントは、Stryker社が主力製品の安全性は維持されていると述べているものの、事業継続性と企業運営における重大なリスクを象徴しています。

信頼されるセキュリティパートナーとして、LevelBlueは脅威インテリジェンスとクライアントの環境を積極的に監視し、新たなリスクの兆候を注視しています。当社は警戒を強めており、必要に応じてリアルタイムのインテリジェンスアップデートやインシデントレスポンスの支援を提供できるよう、クライアントやパートナーをサポートする体制を整えています。事態の進展に合わせて、適時アップデートと実効性のあるガイダンスを継続的に提供してまいります。

主要な知見

- 2月28日のエスカレーション以降、主要な米国企業に影響を与えた、Handalaが主張するイラン寄りの報復的サイバーインシデントとして、公に報告された最も明白な(最初の)事例の一つです。Stryker社は世界60カ国以上に5万人以上の従業員を抱える大規模なグローバル展開を行っているため、限定的なMicrosoft環境の停止であっても、実質的な事業継続に関わる事象となります。

- この攻撃は、米国のFortune 500企業に対して確認された最初の破壊的なワイパー操作です。

- 公開されている報告によると、従業員のデバイスがワイプまたは無効化されるなどの破壊的な影響が示されていますが、現在利用可能な証拠では、技術的なキルチェーンの全容はまだ確認されていません。

現在の脅威動向

2026年3月12日現在、イスラエルとイランのサイバー紛争は、もはや実戦の付随的な舞台ではありません。2月28日の米国とイスラエルによるイランへの攻撃以来、サイバーの構図は持続的な報復活動へと移行しており、米当局は、イラン寄りのアクターやプロキシが、短期的には改ざん、DDoS、その他の破壊的攻撃といった、標的を絞りつつも実行のハードルが低い操作を好む可能性が高いと警告しています。同時に、脅威インテリジェンスの報告は、攻撃直後の沈黙期間が自制ではなく、イラン国内の通信遮断状況や運用の制約を反映している可能性を示唆しており、ネットワークと指揮構造が正常化すれば、さらなる活動が続くことが予想されます。

最新の変化は単なる「攻撃の増加」ではなく、スタイルの変化です。サイバー戦線は、純粋な長期のスパイ活動から、プロキシ・ペルソナ、ハクティビストのフロント、およびハック&リーク操作を通じて実行される、より迅速で否認可能な、心理的影響を狙った妨害工作へと移行しています。ロイターは3月1日にイランのアプリやウェブサイトに対するサイバー活動を報じましたが、3月11日にはイランに関連するペルソナであるHandalaが、米国の医療技術企業Stryker社への破壊的攻撃の犯行声明を出しました。これは、報復がイスラエルそのものを超えて、広範な紛争環境に関連する商業的に重要な西側諸国のターゲットへと拡大している兆候であると、多くのアナリストが分析しています。

Handalaグループの活動

Handalaは2023年後半に親パレスチナのハクティビスト・ブランドとして登場しましたが、複数の研究者や公式の評価では、純粋に独立した活動家グループではなく、イラン寄りの脅威インフラに関連付けられています。その活動は隠密性よりも圧力をかけることに焦点を当てており、フィッシング、ソーシャルエンジニアリング、破壊的攻撃、ハック&リークの手法を用いて、レピュテーションや心理的な影響を与えます。

Handala Hack Teamは、イラン情報省(MOIS)に所属するVoid Manticore(Storm-0842 / Banished Kitten)のオンライン上のペルソナであると、高い信頼性を持って評価されています。Handala Hack Teamは2023年12月以来、少なくとも131件の文書化された攻撃を実施しており、2026年に入りそのペースは加速しています。

このグループは、文書化された2つのアクターによるハンドオフ(引き継ぎ)という手法で活動します。Scarred Manticore(Storm-0861)が長期滞在型の操作によって初期侵入を提供し、その後、破壊的なワイパーの展開のためにVoid Manticore(Storm-0842 / Handala)に引き継ぎます。このパターンは、2022年のアルバニアへの攻撃や2023年から2024年のイスラエル・キャンペーンでも観察されました。

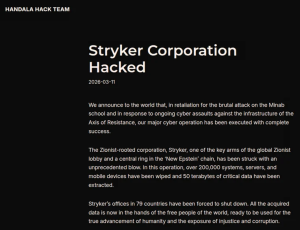

図1:Handalaによる最新の主張。

公開されている主張の一部は誇張されている、あるいは異論があるように見えますが、他の主張は本物と思われる機密データによって裏付けられています。そのため、Handalaは、実際の侵入とプロパガンダ、情報戦を組み合わせたハイブリッド・アクターとして理解するのが最適です。

図2:Stryker Corporationへのハッキングに関するHandalaの主張。

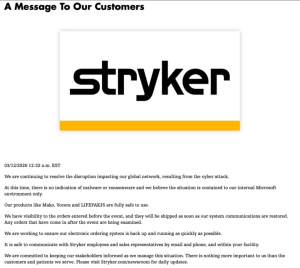

公開されている報告により、Stryker社が2026年3月11日に内部のMicrosoft環境に影響を及ぼすグローバルなサイバー攻撃を受けたこと、および同社が公開アップデートの時点でランサムウェアやマルウェアの兆候はないと述べたことが確認されています。Stryker社の声明によると、混乱は内部のMicrosoft環境に限定されており、復旧作業が進められる間、事業継続計画(BCP)が発動されました。

図3:Stryker Corporationによる声明。

複数のメディア報道も、デバイスのワイプや無効化、Microsoftサービスへのアクセス喪失、一部のログイン画面へのHandalaのロゴ出現などを説明する従業員の証言を引用しています。Handalaは同日に公開で犯行声明を出し、この操作を最近の米国・イラン間の緊張に関連した報復であると位置づけましたが、大規模なデータ窃取やワイプした台数を含む広範な主張については、公には未検証のままです。

Stryker社は米国の主要な医療技術企業です。整形外科用インプラント、手術機器、ニューロテクノロジー、医療器具、救急医療製品、デジタル/ロボット手術システムなど、病院や外科医が使用する製品を製造・販売しています。Stryker社によると、2024年の世界売上高は226億ドル、全世界の従業員数は約53,000人で、毎年1億5,000万人以上の患者に影響を与えています。

攻撃の内容

攻撃は3月11日の夜間に始まりました。米国、アイルランド、コスタリカ、オーストラリアの従業員が、管理下のWindowsデバイスや携帯電話が早朝にリモートでワイプされたと報告しました。その執行は、効果において壊滅的でした。

公開されている証拠は、攻撃者がStryker社のモバイルデバイス管理(MDM)プラットフォームであるMicrosoft Intuneのアカウントへのアクセスを取得した可能性が高いことを示しています。そこからHandalaは、登録された企業デバイスに対してリモートワイプ・コマンドを発行し、工場出荷時の状態にリセットした模様です。

Handalaはすべてのエンドポイントを管理するIntuneの管理レイヤーへのアクセスを得たため、個々のエンドポイントにマルウェアを配布する必要はありませんでした。管理レイヤーそのものを武器化することで、攻撃者はStryker社のデバイス管理インフラを、実質的に大規模なリモート破壊ツールへと変貌させたのです。

そのアクセス権を利用して、彼らは全世界のフリートに対して同時にリモートワイプ・コマンドを発行しました。これは紛失や盗難に遭ったデバイスのための正当なネイティブ・システム・コマンドであるため、悪意のあるコードのシグネチャを探す従来のアンチウイルスやEDRソリューションのほとんどをバイパスしてしまいます。

Intuneによるワイプに加え、Handalaはカスタムワイパーである「FuxSocy Wiper」も使用しています。これは彼らが以前から使用しているツールで、WindowsとLinuxの両方をターゲットにします。FuxSocyはHandalaの署名とも言えるカスタムワイパーであり、彼らが実施したほぼすべての主要な破壊的操作(2024年のイスラエルのインフラ攻撃や2026年1月の幼稚園の放送システムへの侵入を含む)において、FuxSocyが最終的なペイロードとなっていました。

攻撃者は約20万台の管理エンドポイントをワイプするためにMicrosoft Intuneを使用しましたが、Intuneでは特定のレガシーサーバー、Windows以外のシステム、または管理外のLinux環境を簡単に「工場出荷時リセット」することはできません。FuxSocyがユニークなのは、Windows用のC++バリアントと、Linux用のPython/Goベースのバリアントを持っている点です。

Stryker社のデータセンター拠点(特にアイルランド)からの報告では、バックエンドのLinuxサーバーも無効化されたことが示唆されており、これこそがグループの主要な「強力な武器」であるFuxSocyの役割です。

初期侵入とラテラルムーブメント

正確な侵入ポイントはまだ検証中ですが、Handalaのこれまでの手法と最近の活動から、以下のことが推測されます:

フィッシングと認証情報の窃取:最近の米国・イラン間のキネティックなエスカレーションに関連したイベントをテーマにした囮(ルアー)を使用し、管理者特権を持つ認証情報を収集します。 セッションハイジャック:セッショントークンを盗むことでMFAをバイパスし、攻撃者が検証済み管理者としてクラウド管理コンソール(Azure/Entra)にログインできるようにします。 正規アカウントの悪用 (T1078):正規のアカウントを使用して、Intune/MDMの管理者ロールという「王国の鍵」に到達するまで、ネットワーク内を横方向に移動(ラテラルムーブメント)します。

対策

LevelBlueは、ウクライナ・ロシア紛争の発生時にCISAが発表したガイダンスと同様の、強力な防御姿勢を採用することを組織に強く推奨しています。

信頼されるセキュリティパートナーとして、LevelBlueは脅威インテリジェンスとクライアントの環境を積極的に監視し、新たなリスクの兆候を注視しています。当社は警戒を強めており、必要に応じてリアルタイムのインテリジェンスアップデートやインシデントレスポンスの支援を提供できるよう、クライアントやパートナーをサポートする体制を整えています。事態の進展に合わせて、適時アップデートと実効性のあるガイダンスを継続的に提供してまいります。

LevelBlueは、地域的にリスクにさらされている既知のすべてのクライアントに対して監視を強化し、以下の措置を講じています:

高度警戒監視の有効化:以下の事項を考慮した、クライアント向けの強化された監視:

- すべてのクラウドリソースについて、ベストプラクティスとセキュリティ・ハーデニング・ガイドに従ってください。

- Entra、Intune、およびその他の管理ポータルへの特権アクセスは厳格に制限し、継続的に見直しを行い、通常のユーザー活動から分離する必要があります。

- 管理下にある準拠デバイスへの管理者アクセスを制限してください。可能な限り、フィッシング耐性のあるMFAを強制してください。

- 管理者には専用の特権アカウントとワークステーションを使用し、ビルトイン・ロールを見直して、必要以上の広範な権限を持つユーザーがいないことを確認してください。

- 特権ユーザー、エグゼクティブ、または影響の大きい運用スタッフを含むデバイス管理グループには、追加の保護策を講じる必要があります。

- 組織が迅速にデバイスの再登録、再構築、または交換ができるよう、デバイスのリカバリ手順を事前にテストしておく必要があります。

- Entraにおける認証情報のトークン保護に関するMicrosoftのガイダンスでは、多層的なアプローチを推奨しています:エンドポイントを要塞化し、デバイスやリスクに基づいた条件付きアクセスを適用し、サポートされている場合はデバイスに紐付けられたトークンを使用してください。

- この種の脅威は、単なるセキュリティスタックの問題としてではなく、事業継続性とレジリエンスの問題として分類されるべきです。

- アイデンティティおよびデバイス管理プラットフォーム全体にわたって、監査の可視性を維持してください。

Stryker社に対するサイバー攻撃は、単なる一時的なITの混乱をはるかに超えた影響を及ぼす可能性があります。なぜなら、同社は数十カ国の病院、臨床医、フィールドチーム、およびヘルスケアの顧客をサポートする、大規模なグローバル医療技術メーカーだからです。Stryker社は、内部のMicrosoft環境に影響を与えるグローバルなネットワーク障害を確認し、公表時点ではランサムウェアやマルウェアの兆候はないと述べています。

マルウェアがなくても、この種の混乱が深刻な運用の結果を招く可能性があることは容易に理解できます。従業員による電子メール、アイデンティティサービス、コラボレーションプラットフォーム、内部業務アプリケーション、およびデバイス管理機能へのアクセス喪失、販売・サポート・サービスのワークフローの遅延、そして製造・物流・カスタマーサポート・地域事業部門間の連携の遮断などが挙げられます。Stryker社はグローバル規模で事業を展開しているため、短期間の停止であっても実質的なビジネス上の影響を及ぼす可能性があります。

最も深刻な影響は、報告されている従業員用デバイスのワイプや無効化です。複数の報告では、従業員がノートパソコンや電話がワイプされ、使用不能になった状況を説明しており、公開された報告では、一部のログイン画面にHandalaのロゴが表示されていたとされています。

その影響は、通常のダウンタイムから、エンドポイントの再構築、認証情報のリセット、企業管理システムへの再登録、同期されていないローカルデータの紛失、モバイル通信の中断、および従業員による顧客サポートや規制対象業務の遂行能力の低下を伴う、破壊的な業務上の障害にまで及ぶ可能性があります。

ヘルスケアセクターにサービスを提供する企業において、このような混乱は、社内のサポート、流通、デバイスの保守、または運用上の対応機能が遅延した場合、顧客にとってのダウンストリーム(下流)リスクを生み出す可能性もあります。