- 2021/03/18

- ランサムウェア

サイバーリーズン vs. NetWalkerランサムウェア

Post by : Cybereason Nocturnus

NetWalkerランサムウェアは、過去1年間で最も悪名高いランサムウェアファミリーの1つとなっており、複数の医療機関を含む米国およびヨーロッパの組織を標的にしています。このランサムウェア攻撃は、複数の既知の脅威アクターが、コロナ禍を理由に医療関係機関を標的にしないことを公に表明していたにもかかわらず、大っぴらに実行されています。

主な調査結果

- 世界的な脅威:NetWalkerは世界中のさまざまな業界を対象とした攻撃に採用されており、多くの組織に甚大な被害をもたらしました。

- マップされたドライブの暗号化:NetWalkerは、ネットワーク上にある隣接マシンの共有ネットワークドライブを暗号化します。

- 二重の恐喝戦略:NetWalkerの背後にいる脅威アクターは、身代金の支払いが行われない場合、盗んだデータを公開すると脅します。

- 高い重大度:サイバーリーズンのNocturnusチームでは、この攻撃の破壊的なポテンシャルを考慮し、その脅威レベルを「高」と評価しています。

- 検知と防止:Cybereason Defense Platformを使うと、NetWalkerランサムウェアを完全に検知して防御することが可能となります。

▲サイバーリーズンはNetWalkerランサムウェアをブロック

NetWalkerランサムウェアは、2019年8月に初めて表面化しました(当時は「Mailto」とも呼ばれていました)。NetWalkerの背後にいるグループは、RaaS(Ransomware-as-a-Service)ビジネスモデルを運営しており、アフィリエイト料金の支払いと引き換えに、インフラ、ツール、サポートを提供しています。

NetWalkerのオペレーターは、ランサムウェア提供者の間で最近トレンドとなっている二重恐喝を採用しています。NetWalkerの背後にいるグループは、暗号化されたファイルの身代金を要求するだけでなく、被害者から機密データやファイルを盗み出します。

同グループは、身代金が支払われない限り、盗み出したデータを流出させると被害者を脅迫します。この手法により、ランサムウェア攻撃がもたらす影響に対抗するために被害者がデータのバックアップを行うことは、ほとんど無意味となります。二重恐喝パラダイムを利用するその他のランサムウェアグループとしては、Maze、 REvil、DoppelPaymerなどが知られています。

NetWalkerの背後にいるグループは、身代金の支払い期限までのカウントダウンを行うと同時に、ダークネット上のブログを更新することで、新たな被害者に関する情報を公開します。期限を過ぎても身代金が支払われない場合、盗み出されたデータはこのブログに公開されることになります。

▲Netwalkerのブログ

NetWalkerの標的はさまざまな業種にまたがっており、その中には、教育機関、地方自治体、医療機関、民間企業などが含まれています。2020年6月には、カリフォルニア大学サンフランシスコ校、ミシガン州立大学、コロンビア大学シカゴ校という3つの米国の大学が、このランサムウェアの標的となりました。

オーストリアやアルゼンチンでも、昨年、さまざまな政府機関がNetWalkerの被害者になっています。NetWalkerの背後にいる攻撃者は、医療機関に対しても容赦しません。実際、NetWalkerがWilmington Surgical Associatesを攻撃した結果、13GBのデータが盗み出されたことが報告されています。その他の医療機関も標的にされており、その中にはCrozer-Keystone Health Systemも含まれています。

その他にも、米国の自動車部品販売会社であるNameSouth、パキスタンの電力会社であるK-Electric、オーストラリアの輸送および物流会社であるToll Group Deliveriesなどの企業が被害に遭っています。

感染経路

NetWalkerランサムウェアのオペレーターは、さまざまな方法を使用して企業や組織への感染を実現していることが確認されています。これには、COVID-19関連の話題を取り上げたフィッシングメール、リモートデスクトッププロトコル(RDP)の脆弱なクレデンシャル、公開されているWebアプリケーション、パッチの適用されていないVPNなどの悪用が含まれています。

米国連邦捜査局(FBI)のアラート速報によれば、「NetWalkerを使用しているアクターが悪用している最も一般的な脆弱性は、Pulse Secure VPN(CVE-2019-11510)とTelerik UI(CVE-2019-18935)の2つである」とのことです。

たとえば、サイバーリーズンでは、COVID-19関連の内容を含むフィッシングメールに添付されていたVBSファイルを通じて開始された攻撃を観測しました。

▲CORONAVIRUS_COVID-19.vbsスクリプト

このスクリプトは、実行されると、ランサムウェアを「%temp%」にドロップした後、NetWalkerを実行します。

▲CORONAVIRUS_COVID-19.vbsスクリプトによるNetWalkerの導入(Cybereasonでの表示)

これ以外に、対話型ハッキング操作の後にランサムウェアが導入されるケースもありました。これは、移植版のランサムウェアのペイロード(これがPowerShellスクリプトを通じてexplorer.exeにインジェクトされる)を使用するものでした。

▲PowerShellによるNetWalkerペイロードのインジェクション(Cybereasonでの表示)

ランサムウェアの分析

検知回避の手段として、NetWalkerでは、それが使用するWindows APIのインポート関数をインポートテーブルで直接宣言していません。その代わりに、同ランサムウェアは、静的な分析をより困難にするために使われる手法として、すべてのAPIを動的に解決します。NetWalkerは、API名のCRC32ハッシュ値を特定のモジュールのエクスポートと比較した後、NetWalkerのAPIのアドレスを保持する構造体を構築します。

▲NetWalkerによる動的なAPIのローディング

必要なAPIを解決した後、NetWalkerは、同ランサムウェアの構成をロードします。この構成はランサムウェアリソース内に保存されており、RC4で暗号化されています。

▲NetWalkerの構成ファイル

この構成ファイルには次のような情報が含まれています。

| パラメータ | 説明 |

|---|---|

| mpk | 公開鍵 |

| mode | 暗号化モード |

| spsz | 暗号化チャンクサイズ |

| thr | スレッディング限界 |

| namesz | 生成されるパーシステンス実行ファイルの名前の長さ |

| idsz | 生成されるIDの長さ |

| lfile | 身代金ファイル名のテンプレート |

| onion | TORサイト |

| lend | 身代金要求メモのBase64エンコードされたテンプレート |

| white | ディレクトリ、ファイル、拡張子のホワイトリスト |

| kill | 終了するプロセスとサービス、および暗号化後に行うタスク |

| net | ネットワークリソースの暗号化のためのフラグ |

| unlocker | 暗号化を行う際の除外事項 |

▲NetWalkerの構成データ

被害者のファイルを暗号化する前に、NetWalkerは「vssadmin.exe delete shadows /all /quiet」コマンドを使用して、Windowsのシャドウコピーを削除します。一部のバリアントでは、このコマンドはランサムウェアの実行ファイルにより生成されますが、NetWalkerを実行するPowerShellスクリプトにより生成される場合もあります。

NetWalkerによるシャドウコピーの削除

続いて、NetWalkerランサムウェアは暗号化の段階を開始します。同ランサムウェアは、GetLogicalDriveStringsWを使用してシステム内にある有効なドライブをチェックします。ネットワークドライブの場合、同ランサムウェアはImpersonateLoggedOnUserを使用して、現在のユーザーのコンテキストを偽装することでリモートドライブにアクセスしようとします。

その後、NetWalkerは、Salsa20暗号化を使用して、ネットワークおよびローカルドライブ上のファイルを暗号化します。これらのファイルが暗号化された後、身代金要求メモが置かれます。

また、一部のバリアントでは、NetWalkerは実行レジストリキーを通じてパーシステンスを作成した後、ランサムウェアのコピーを次のフォルダにドロップします:‘C:\Program Files\random_generated_name\random_generated_name.exe’ または ‘C:\Program Files (x86)\random_generated_name\random_generated_name.exe’。

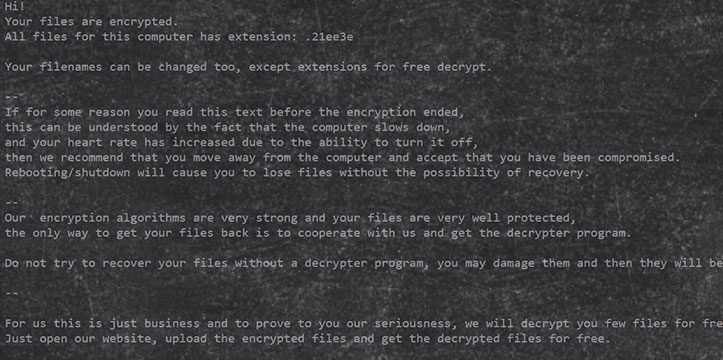

▲NetWalkerの身代金要求メモ

Cybereasonによる検知と防止

Cybereason Defense Platformは、多層型の防止メカニズムを利用することで、NetWalkerランサムウェアの実行を阻止できます。これは、脅威インテリジェンス、機械学習、次世代アンチウイルス(NGAV)などの機能を通じてマルウェアの検出と防止を実現するメカニズムです。さらに、ランサムウェア対策機能を有効にすると、同プラットフォームに搭載されている行動検知手法を通じて、ファイルを暗号化する試みを検知して阻止した後、MalopTMを生成できます。

▲悪意あるアクティビティが原因でトリガされるMalop

また、CybereasonのPowerShell保護機能を利用すると、NetWalkerの初期のPowerShell感染段階を検知して阻止できます。

▲PowerShell保護機能により、 NetWalkeをインジェクトするスクリプトの実行を阻止

MITRE ATT&CKによる分類

初期アクセス

・フィッシング

実行

・PowerShell

・JavaScript/JScript

パーシステンス

・レジストリ実行キー / Startupフォルダ

権限昇格

・アクセストークンの操作

防衛回避

・ダイナミックリンクライブラリ(DLL)インジェクション

ラテラルムーブメント

・共有コンテンツへの感染

影響

・データ暗号化がもたらす影響

ホワイトペーパー「ランサムウェアの解読 〜最新型ランサムウェア攻撃の解説と防止策〜」

ランサムウェア攻撃は2018年前半に一旦大幅に減少したものの、その後の数年はすさまじい勢いで盛り返しています。身代金の支払いも急増しており、2019年12月には、攻撃者への身代金の平均支払い額は8万ドルを超えました。

昨今の攻撃者は、データの身代金を要求するだけでなく、データを盗んでインターネット上で売却もしています。このことは、攻撃者がランサムウェアを実行しているだけでなく、ネットワーク上にとどまってデータを抜き取り、最終的にランサムウェアを展開しているという傾向を示しています。

このホワイトペーパーでは、最新のランサムウェアがどのような特徴があり、どのように既存のセキュリティ対策を回避しているのかを解説しています。

https://www.cybereason.co.jp/product-documents/white-paper/4806/