- 2026/03/06

- SE Insight

シリーズ:サイバーリーズンが見た攻撃

第1回 連休に狙われた日本の製造業

Post by : Masakazu Aruga

1. イントロダクション:日常に潜む静かなる破滅

現代のビジネスにおいて、リモートワークを支えるVPNは不可欠な仕組みです。しかし、「社内への安全な入り口」と信じているVPNが、攻撃者にとっても「絶好の侵入口」となっている現実に目を向けなければなりません。境界型防御、つまり「外側を固めれば中身は安全」という考え方は、もはや幻想に過ぎません。

本レポートで詳述するのは、Cybereasonの侵害調査チームが対応した、日本で発生した実在するサイバー侵害事案を再構成した、極めて現実的なサイバー攻撃の全貌です。

これから語られるストーリーを通じて、侵害を前提とした「検知」と「初動対応」がいかに事業継続の鍵を握るかを、当事者の視点で体感してください。

2. 攻撃のナラティブ

第一章:境界の突破と慎重な偵察

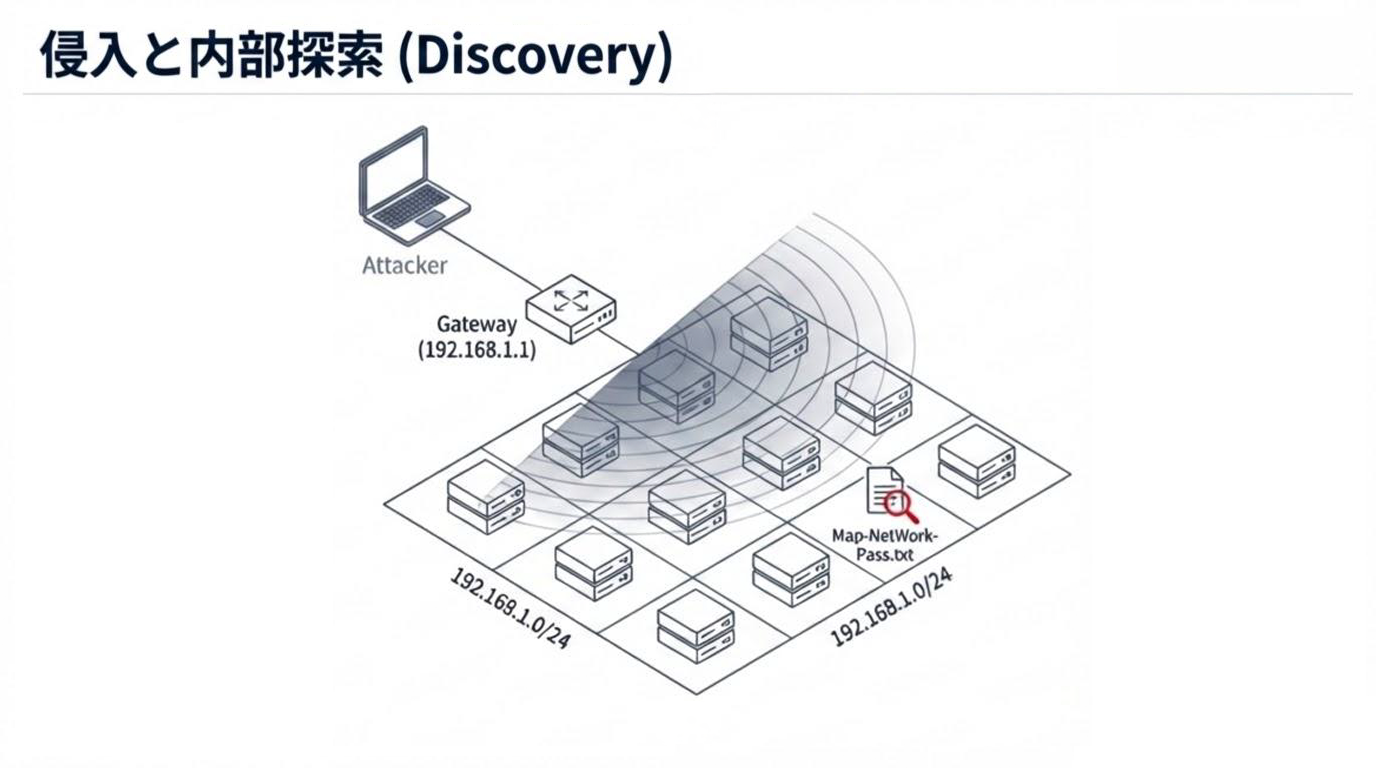

攻撃の幕開けは、2026年1月11日日曜日。日本では年初の三連休の中日で監視の目も緩みがちなタイミングでした。攻撃者は何らかの手法で入手(※1)した正規の資格情報を悪用し、正面玄関であるVPNから「社員」として堂々と侵入したのです。

(※1) IAB(Initial Access Broker:初期侵入ブローカー) 不正に入手した企業のネットワークへのアクセス権(VPNのID/パスワードやRDP接続情報など)を、他のサイバー犯罪者に販売する仲介業者のこと。 攻撃者はIABから「有効なアカウント情報」を購入することで、高度なハッキング技術を使わずとも、正規ユーザーになりすまして容易に企業内へ侵入することが可能になります。

(※1) IAB(Initial Access Broker:初期侵入ブローカー) 不正に入手した企業のネットワークへのアクセス権(VPNのID/パスワードやRDP接続情報など)を、他のサイバー犯罪者に販売する仲介業者のこと。 攻撃者はIABから「有効なアカウント情報」を購入することで、高度なハッキング技術を使わずとも、正規ユーザーになりすまして容易に企業内へ侵入することが可能になります。

攻撃者は、既存のアンチウイルスに検知されないよう、Windows標準の正規ツール(LOLBins)を巧みに操ります。彼らはmstsc.exeを介して内部端末へRDP接続すると、「メモ帳」であるnotepad.exeを起動しました。これは、ファイル読み取りのログを不自然に残さないための選択と考えられます。

彼らが「メモ帳」で覗き見たのは、コンピューター内に無造作に置かれていた、以下の生々しい情報でした。

閲覧された重要ファイル: Map-NetWork-Pass.txt

ファイル名から推測できる通り、ここにはネットワーク構成とパスワードのヒントが記されていました。攻撃者は高度な攻撃以前に、不用心さを徹底的に利用し、次の獲物を定めたのです。

第二章:権限奪取の用心深さと異変

足場を固めた攻撃者は、次にドメイン全体の支配を狙う「権限昇格」へと移行します。攻撃者はドメインコントローラーや重要サーバーに対し、巧妙な攻撃を仕掛けました。

Windowsの認証情報を司る「LSASSプロセス」のメモリダンプです。彼らはrundll32.exeを用い、標準システムファイルcomsvcs.dllの特定の機能(序数24:MiniDump)を呼び出すことで、セキュリティ製品の監視をすり抜けながらメモリ内容をファイルへ書き出しました。

- 実行コマンド: rundll32.exe C:\windows\System32\comsvcs.dll, #+000024 [PID]

- 生成されたファイルの格納場所: C:\Windows\Temp\

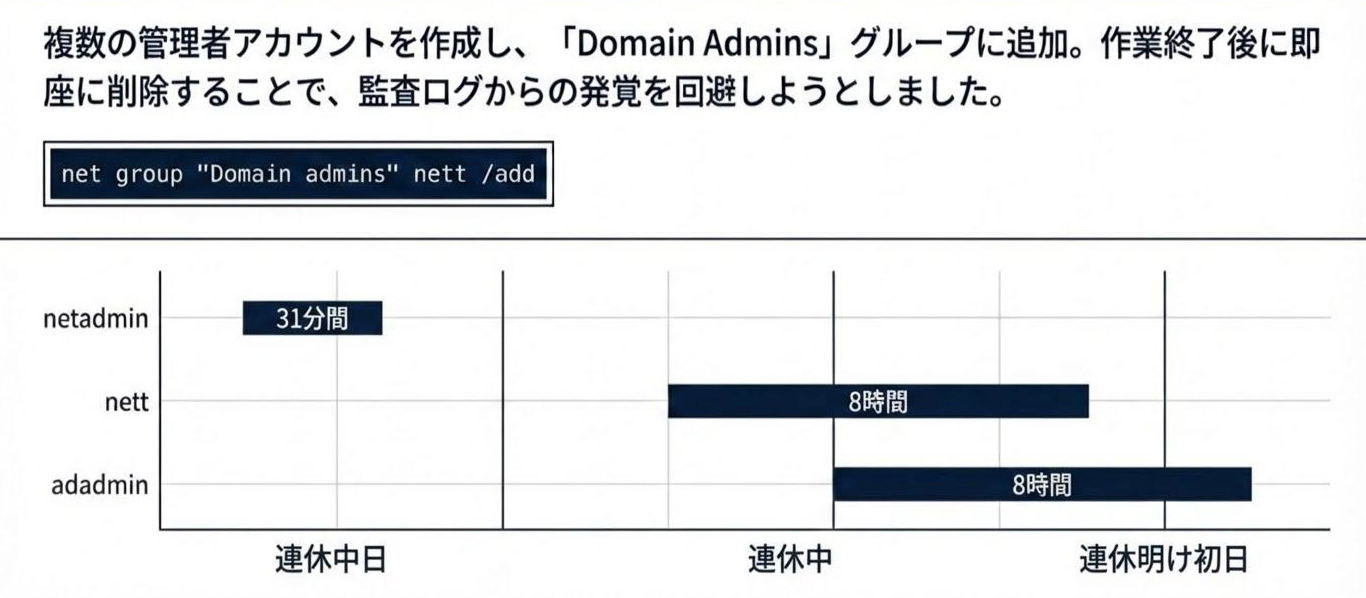

生成されたダンプファイルは通常、mimikatz.exeで認証情報を解析することが散見されますが、この攻撃者は、ダンプファイルを回収していました。おそらくmimikatz.exeツールの実行によるセキュリティ検知を逃れるためと考えられます。奪った特権を利用して、自分たちが永続的に活動するためのアカウントを次々と作成し始めました。

- netadmin(管理者を装う名前)

- nett(目立たない短い名前)

- adm(ローカル管理者権限の付与)

特筆すべきは、攻撃者が作成したアカウントは短時間で削除していることと、攻撃者が既存の管理者アカウントを削除したことです。

例えば、作成されたnetadminアカウントは、作業終了後31分で削除されました。わずかな時間だけ存在する「使い捨てアカウント」は、従来の定期的なログ監査をすり抜けることを狙ったものと予想しています。一方で、既存の管理者アカウントの削除は、本物の管理者をシステムから締め出し、自分たちが唯一の支配者となる事を宣言したかのようにも見えます。例えば国家支援型攻撃者等の洗練された攻撃者は、潜伏状態を維持するために目立つことはしないことから、金銭目的の脅迫犯罪グループであることが伺えます。

第三章:メモリ内で展開される武器組み立て

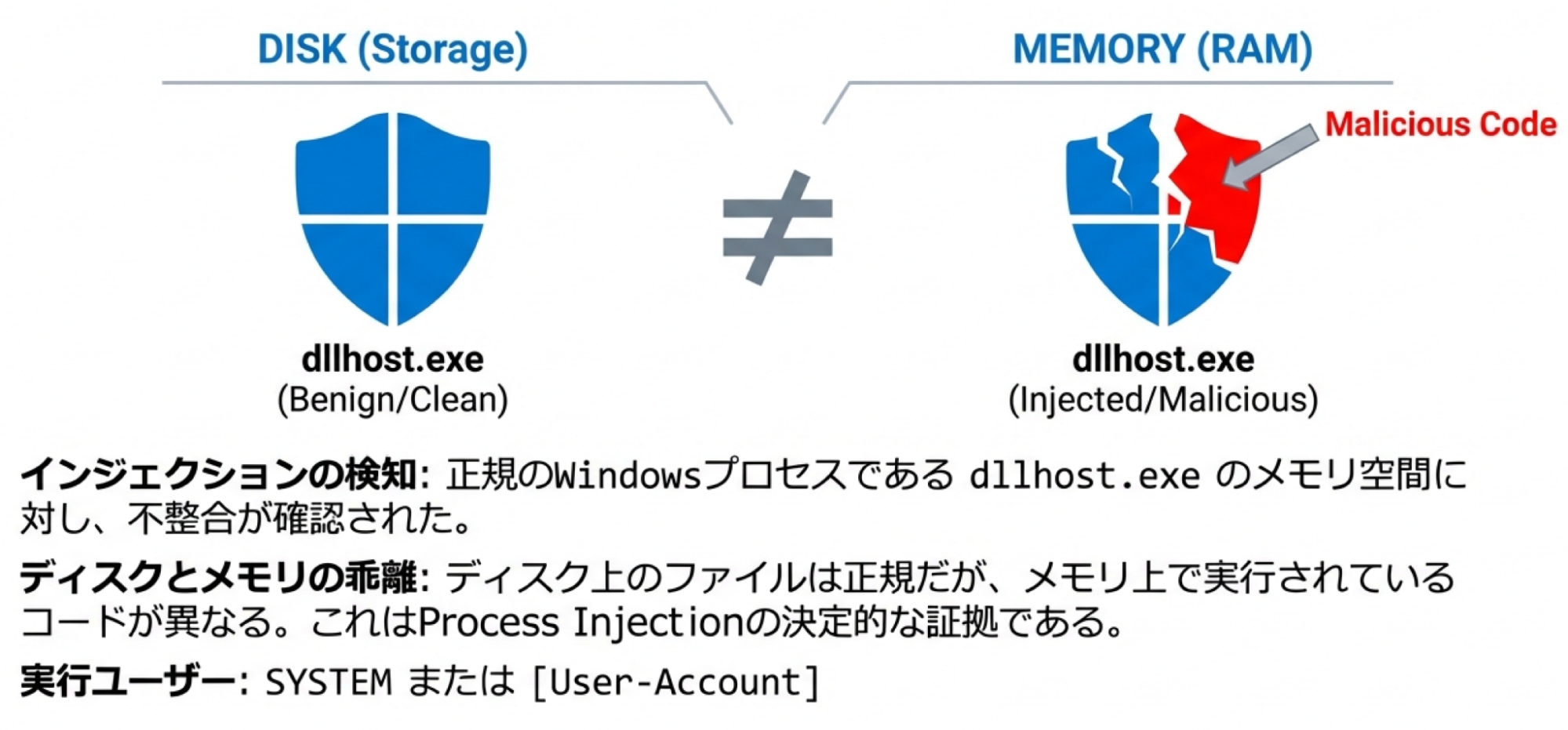

攻撃の舞台は、ディスクからメモリという見えない領域での武装化(マルウェアファイルの組み立て)へと移ります。私たちの解析では、正規プロセスであるdllhost.exeに悪意のあるコードを注入するプロセスインジェクションが確認されました。

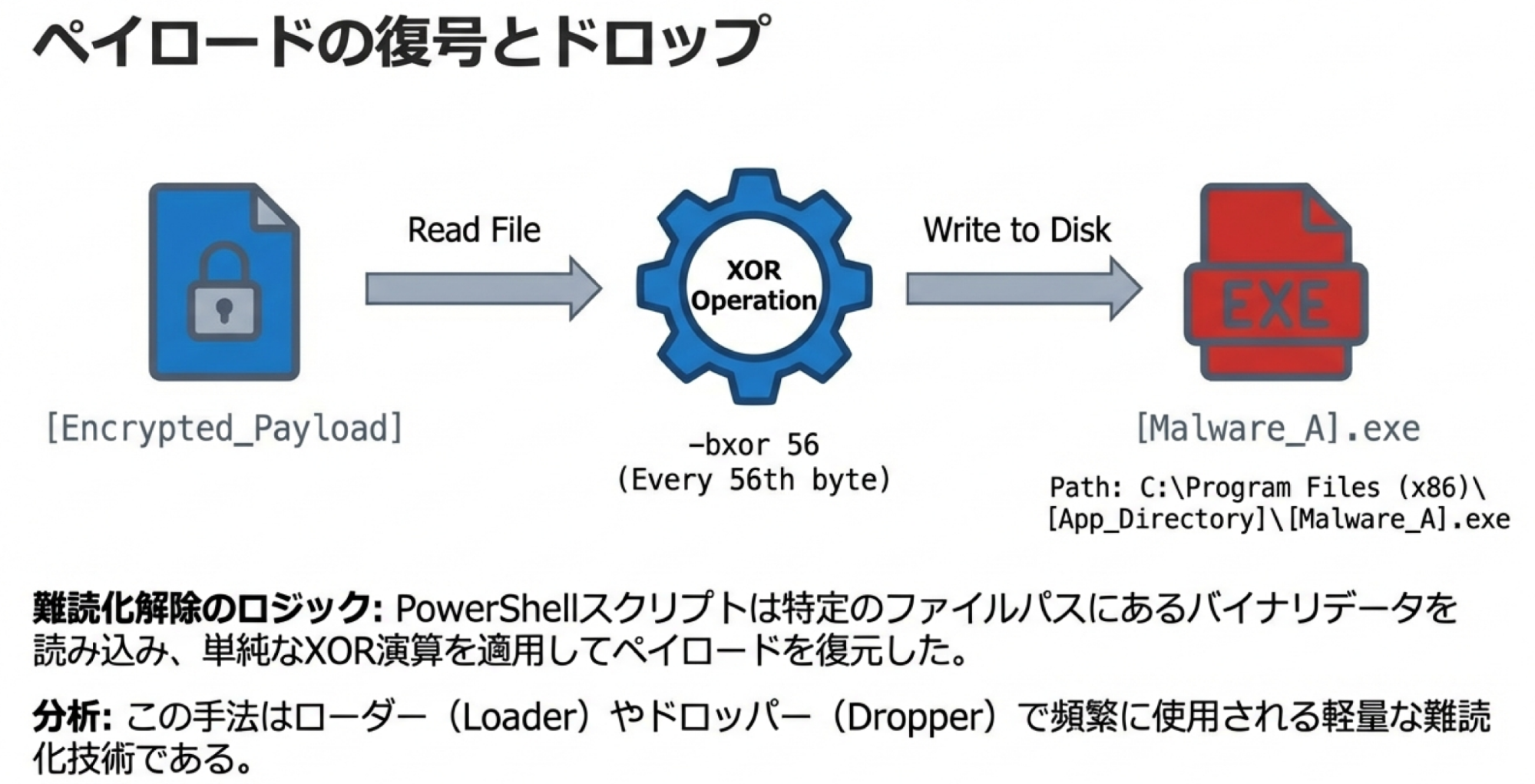

ここで使われた難読化技術を紹介します。攻撃者はpowershell.exeを悪用し、バイナリデータに対して56バイトごとにXOR演算(-bxor 56)を行うデコード処理を施して、ペイロードを復元しました。

また、この攻撃内では、プロセスインジェクションによる検知回避技術も使われていました。これは、メモリ上に展開された正規のWindowsプロセス上に、悪意のあるコードを埋め込む攻撃テクニックです。これにより、ディスク上に実体を持たないshellcode.dllやclientといったFloating Modules(浮遊モジュール)がメモリ内だけで蠢き、外部のC2サーバーとの通信を維持していたのです。一般的なウィルス対策でディスクをいくらスキャンしても「正常」としか表示されません。

第四章:情報の流出と、仕上げの破壊工作

管理権限を手中に収めた攻撃者は、いよいよ真の目的である収穫に着手します。

攻撃者はファイル転送ソフトを配備。外部のIPアドレスに向けて、数十GBものデータを送り出しました。

そして、データ窃取を終えた彼らは、仕上げの破壊へと舵を切ります。セキュリティ監視の無力化のために、セキュリティ対策製品の強制停止を行ったうえで、 ランサムウェア(a.exe)がネットワーク内に一斉に配備されました。攻撃者は手動で以下のコマンドを実行し、暗号化を開始しました。

- ランサムウェア実行コマンド: \\[ネットワークドライブ]\c$\perflogs\a.exe –password [パスワード]

パスワードフラグ(–password)の存在とその他の痕跡から、この破壊活動の実行は、自動化されたウイルスではなく、「人間操作型(Human-Operated)攻撃」であることがわかっています。

さらに攻撃者は、復旧妨害のために、以下の工作を行いました。

- バックアップの完全破壊: vssadmin.exe delete shadows /all /quiet(シャドウコピーの削除)

- ログの全消去: PowerShellを用いたイベントログのクリア(ClearLog関数の実行)

データ漏洩とシステム暗号化という「二重脅迫」に至りました。

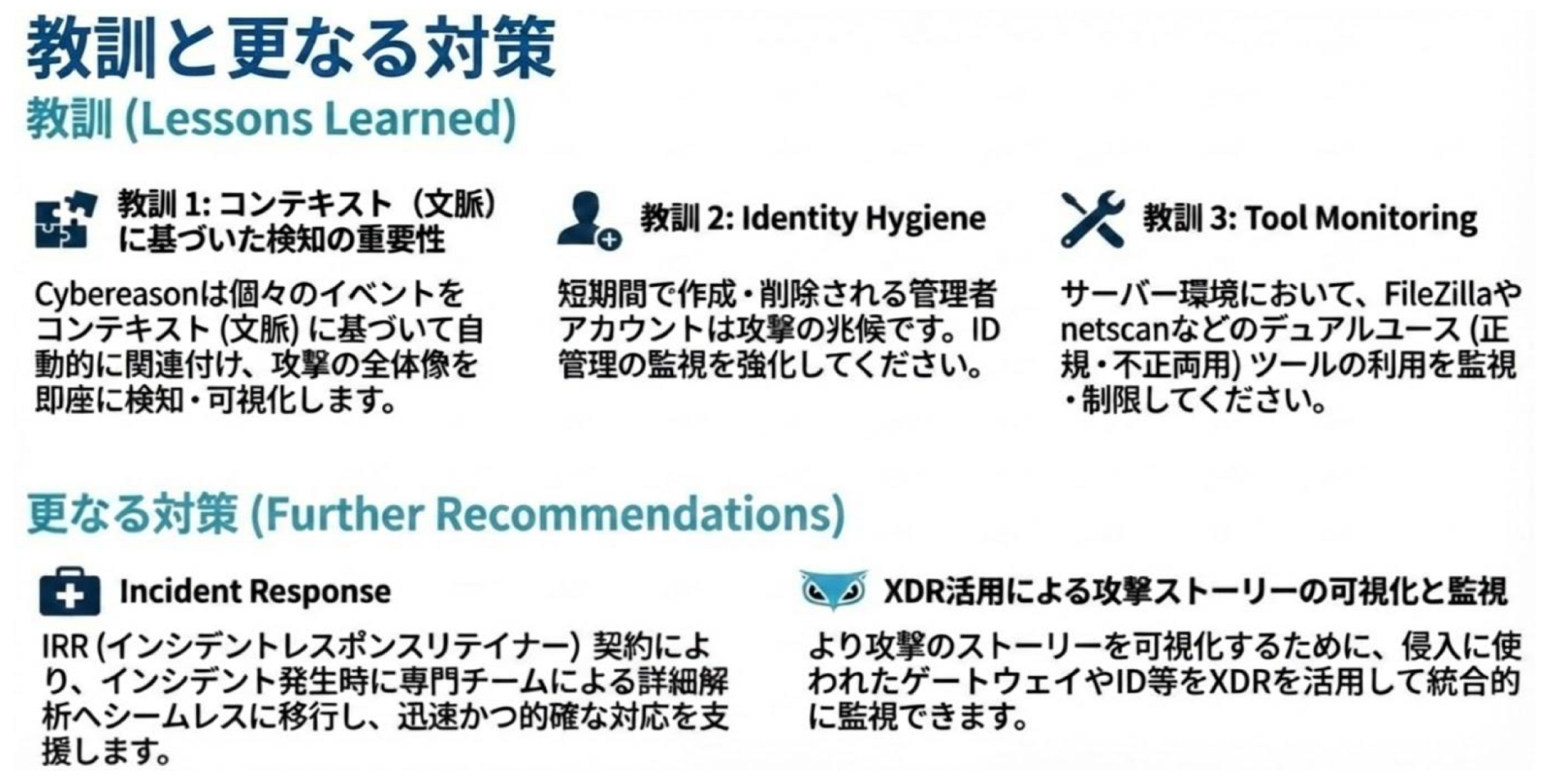

3. Cybereasonが提供できること

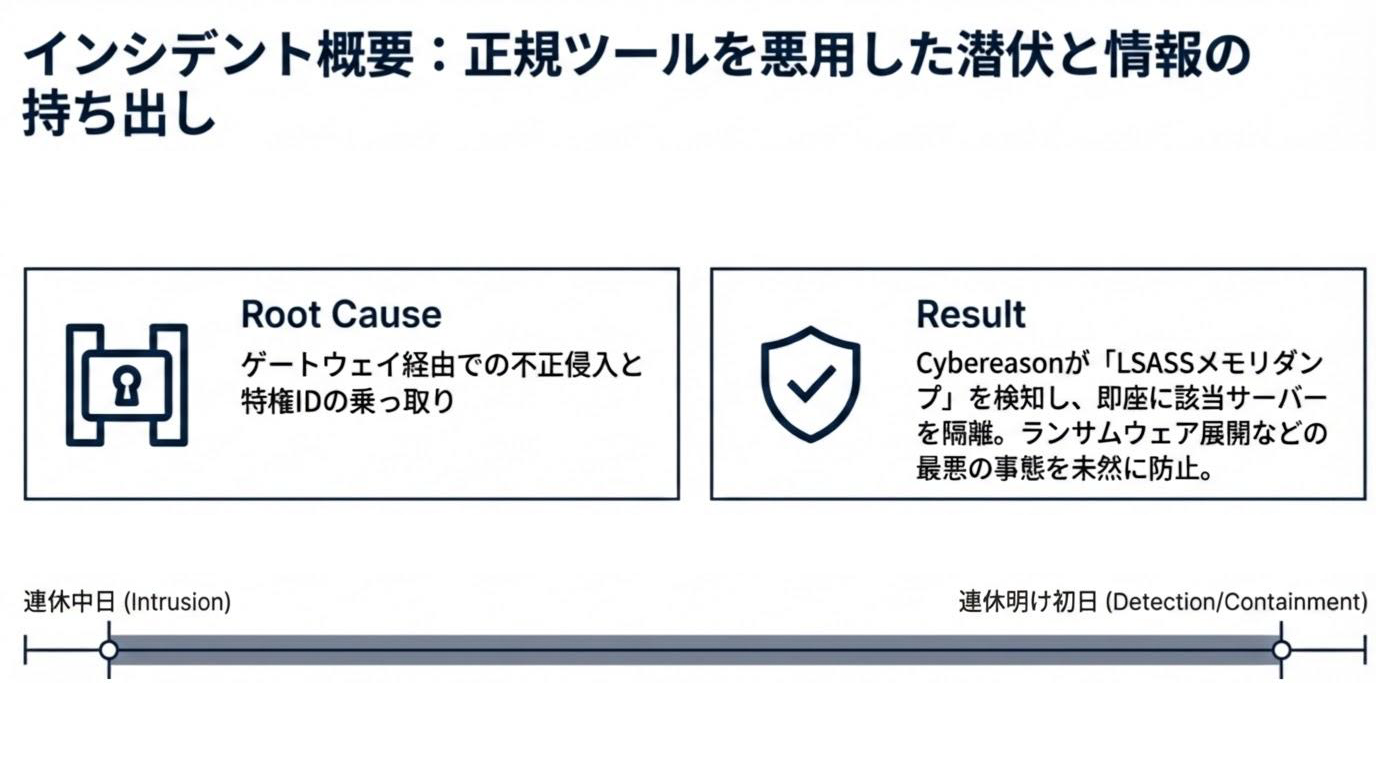

このインシデントは、初期侵入を容易に許したことと、その後の活動が紐づけできなかったことで、初動対応が遅れ、被害化しました。当社のソリューションで何が改善できるかを考えます。

- Cybereason XDR: VPN経由の不審なログインから、リモートアクセス、LSASSのメモリダンプコマンド、大量のデータ通信といった一連の動きを紐づけることができ、早い段階で異変に気付くことができます。

- Cybereason IRR (インシデント・レスポンス・リテイナー): 24時間365日、世界トップクラスの専門家が背後で控えています。有事の際、シームレスに、フォレンジックに必要な証拠を保全し、早期復旧へと導きます。

この実録が示す教訓は、「侵入を前提としたセキュリティ戦略」への転換こそが、もはや選択ではなく必須であるという事です。攻撃者は常に進化し、境界を越えて内部に潜伏します。巧妙な攻撃の兆候をいかに「素早く検知し、紐づけ」、そして必要な時に「専門家による迅速な初動対応」を得られるチーム作りができているか、今一度確認されてみてはいかがでしょうか。

サイバーリーズンでは、テーブルトップエクササイズ(TTX)にて、本レポートのような人手による巧妙なサイバー攻撃を再現し、あなたの組織のインシデント対応チームが有事の際に適切かつ迅速に行動できるか、その対応能力を実践的に評価・強化いたします。実践的対応力を身につけるための次のステップにご活用ください。