- 2026/03/27

- SE Insight

「IPA10大脅威2026」と「経産省・新評価制度」を繋ぐ:サプライチェーン防御の新常識

Post by : Yoichi Kurasawa

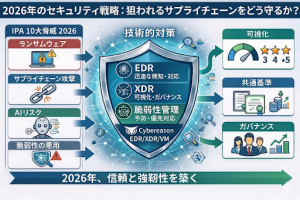

2026年のセキュリティ戦略:「狙われるサプライチェーン」をどう守るか?

2026年を迎え、企業のサイバーセキュリティは新たな局面を迎えようとしています。

先日、IPA(情報処理推進機構)から発表された「情報セキュリティ10大脅威 2026」。そして、これに呼応するかのように経済産業省から詳細が示されている「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」。

この2つを読み解くと、これからの日本企業が何を優先すべきか、その「正解」が見えてきます。

IPA 10大脅威 2026:依然として「連鎖」が最大の急所

2026年版のランキング(組織向け)で注目すべきは、2位にランクインした「サプライチェーンや委託先を狙った攻撃」の根深さです。

1位の「ランサム攻撃による被害」も、今や自社を直接狙うだけでなく、セキュリティの薄い取引先を「踏み台」にして本丸へ侵入する手法が定石となっています。さらに、3位には初登場の「AIの利用をめぐるサイバーリスク」がランクインしており、従業員によるAIツール活用に伴うサイバーリスク(プロンプトインジェクションや機密情報の意図せぬ漏洩など)が新たな脅威として認識されたことが分かります。また、4位の「システムの脆弱性を悪用した攻撃」も6年連続でランクインしており、既知の脆弱性が放置されたシステムへの攻撃は依然として主要な侵入経路となっています。パッチ未適用のエンドポイントや古いソフトウェアは、サプライチェーン全体の「弱いリンク」になりかねず、脆弱性の継続的な把握と迅速な対処が組織に求められています。もはや、「自社だけ守っていれば安心」という時代は完全に終わったのです。

経産省の「評価制度」:バラバラな対策からの脱却

こうした脅威に対し、日本政府が打ち出した具体的な「盾」が、2025年12月26日に制度構築方針(案)が公表された「サプライチェーン強化に向けたセキュリティ対策評価制度」です。

これまで、企業間の取引において「セキュリティは大丈夫か?」という確認は、各社バラバラのチェックシートやヒアリングで行われてきました。これが発注側には「実態が掴みにくい」、受注側には「取引先ごとに回答するのが負担」という双方の不利益を生んでいました。

この新制度(SCS評価制度)は、以下の3つのポイントでこの状況を変えようとしています。

- 対策の可視化(星付け):セキュリティレベルを「★3・★4・★5」の3段階で評価し、外部から客観的に判断できるようにする。

- 共通基準の提示:バラバラだったチェック項目を標準化し、業界全体で「目指すべき基準」を明確にする。

- 2026年度末からの運用開始:特に基礎〜標準的な対策を対象とする「★3・★4」の運用は2026年度末頃を目指しており、最高水準の「★5」は2026年度以降に対策基準の具体化を進める予定です。

「脅威」を「制度」でどう抑え込むか?:実戦的な盾としてのCybereason

IPAが示す「脅威」を、経産省の「制度」に沿って防ぐ際、技術的な裏付けとなるのがCybereasonのEDRおよびXDRです。

- 「踏み台」にされない証明(EDRの役割)

10大脅威2位のサプライチェーン攻撃では、自社が「脆弱な鎖の輪(リンク)」にならないことが重要です 。Cybereason EDRは、エンドポイントの挙動をリアルタイムに監視し、ランサムウェア等の攻撃を「MalOp(悪意のある操作)」として可視化します。これにより、★3以上の評価で求められる「迅速な検知と復旧」を実証できます。

- AI時代のガバナンスと可視化(XDRの役割)

社内AIツールのガバナンス不備に起因するリスクや複雑化した攻撃には、エンドポイント単体の監視では不十分です。Cybereason XDRは、ネットワークやクラウド、IDなど組織全体のデータを統合し、攻撃の全貌をあぶり出します。これは、評価制度が目指す「データフローの透明化」や「高度なガバナンス」を技術面から強力にバックアップします。 - 攻撃の足がかりを先手で塞ぐ(脆弱性管理の役割)

検知・対応と並んで重要なのが、攻撃者に悪用される前に脆弱性をつぶす「予防」の視点です。Cybereason EDR/NGAVのオプションとして提供される脆弱性管理機能(Cybereason VM)は、エンドポイント上のOSやアプリケーションの脆弱性をリアルタイムに棚卸しし、CVSSスコアや実際の悪用状況に基づいて優先順位付きで修正を促します。SCS評価制度の★4以上で求められる「資産・脆弱性管理の継続的な実施」を、EDRと同一のエージェント・管理コンソールで完結できる点が最大の強みです。「守れているか」を証明するEDRと、「攻められにくくする」脆弱性管理を組み合わせることで、サプライチェーンの“弱いリンク”にならない体制を効率よく構築できます。

私たちが今すべきこと

2026年度中の制度開始を見据え、企業には以下のステップが求められます 。

- 自社の現在地を知る: 経産省の基準案に照らし合わせ、自社が今「★いくつ」に相当するか確認しましょう。この際、侵入後の検知・対応フローが確立されているかが重要な分岐点になります。

- 実効性のあるツールの検討: 単なるチェックシート対応に留まらず、EDRやXDRを活用して自社の防御力を実証しましょう。「本当に守れる体制」を構築することが、結果として★評価の向上と取引先からの信頼に直結します。

まとめ

IPAの10大脅威は、サイバー攻撃が「組織の境界」を越えて連鎖している現実を突きつけています。

一方で、経産省の新制度は、その連鎖を「信頼」で繋ぎ直すための共通言語です。

2026年は、セキュリティを「コスト」ではなく、「サプライチェーンという繋がりのなかで生き残るためのパスポート」と捉え直す、大きな転換点になるでしょう。

参考リンク: